© 2011, Vietnam-Korea Friendship IT College

KỸ THUẬT MÃ HÓA

KỸ THUẬT MÃ HÓA

Encryption

© 2011, Vietnam-Korea Friendship IT College

Mã hóa

Căn bản về mã hóa

Khái niệm

Phân loại

PKI

Tiêu chuẩn và các giao thức về mã hóa

© 2011, Vietnam-Korea Friendship IT College

Khái niệm về mã hóa

Mã hóa nhằm đảm bảo các yêu cầu sau:

Tính bí mật

Tính bí mật (confidentiality): dữ liệu không bị xem

bởi “bên thứ 3”

Tính toàn vẹn

Tính toàn vẹn (Integrity): dữ liệu không bị thay đổi

trong quá trình truyền

Tính không khước từ

Tính không khước từ (Non-repudiation): là cơ chế

người thực hiện hành động không thể chối bỏ

những gì mình đã làm, có thể kiểm chứng được

nguồn gốc hoặc người đưa tin

© 2011, Vietnam-Korea Friendship IT College

Khái niệm về mã hóa

Security

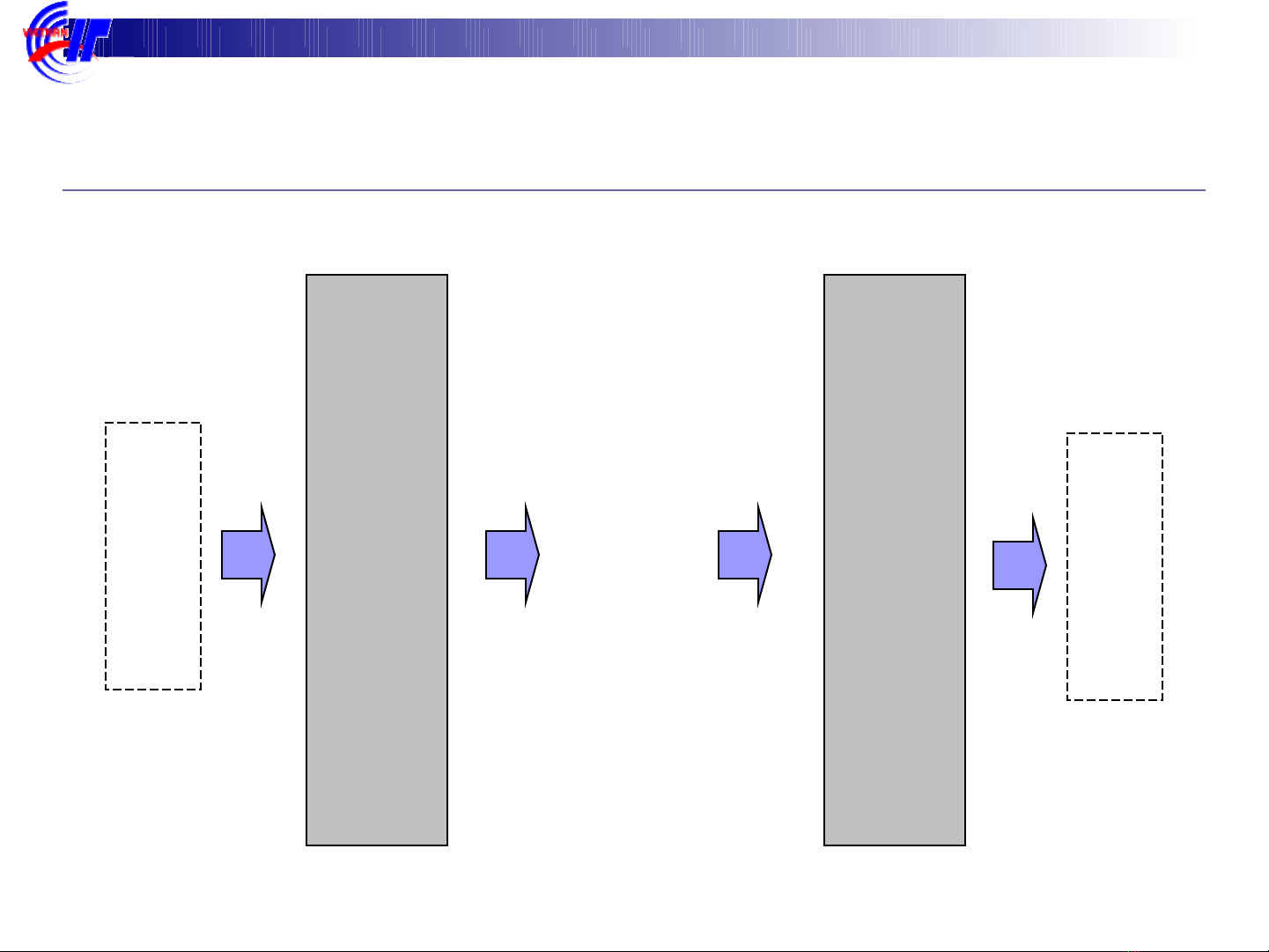

Mã hóa Giải mãHello Hello$%@%

Cyphertex

Mã hóa là m t quá trình xáo tr n (scramble) n i dung c a m t file ho c m t b n ộ ộ ộ ủ ộ ặ ộ ả

tin sao cho ch có đi t ng s h u khóa gi i mã m i có th đc đc n i dung ỉ ố ượ ở ữ ả ớ ể ọ ượ ộ

đã đc mã hóaượ

© 2011, Vietnam-Korea Friendship IT College

Stream Cipher

Khái niệm về mã hóa

Let

us

talk

one

to

one

a->1

b->2

c->3

d->4

e ->5

f ->6

g ->a

h ->b

.

.

y->s

z->t

F5n

om

n1fe

ih5

ni

ih5

1->a

2->b

3->c

4->d

5 ->d

6 ->f

a ->g

b ->h

.

.

s->y

t->z

Let

us

talk

one

to

one

Stream cipher

Ví d : mã ụ RC4

![Câu hỏi ôn tập An toàn mạng [năm hiện tại]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250702/kimphuong555/135x160/56191751442800.jpg)

![Cẩm nang phòng chống, giảm thiểu rủi ro từ tấn công Ransomware [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250627/vijiraiya/135x160/48331751010876.jpg)