PHÒNG CHỐNG TẤN CÔNG MẠNG

Bùi Trọng Tùng,

Viện CNTT-TT, Đại học BKHN

1

Thông tin học phần

•Mã học phần: IT4830/IT4831

•Khối lượng: 3(2-0-1-6)

•Lý thuyết: 32 tiết

•Thực hành: 16 tiết (3 buổi)

•Nội dung học phần:

•Nguyên lý chung về phòng chống tấn công mạng

•Các nhiệm vụ phòng chống tấn công mạng

•Các hệ thống phòng chống tấn công mạng: VPN, firewall, IDS/IPS,

Honeypot

•Đánh giá:

•Quá trình(0.4): thực hành, chuyên cần

•Cuối kỳ(0.6): thi viết

•Website: https://users.soict.hust.edu.vn/tungbt/it4830

2

1

2

Quy định về điểm quá trình

•Điểm quá trình = Điểm TH + Điểm chuyên cần

•Điểm thực hành: Trung bình cộng điểm của 3 bài

thực hành

•Điểm chuyên cần:

•Đạt điểm tuyệt đối tất cả các bài tập trắc nghiệm: +1

•Không hoàn thành 1-2 bài: 0

•Không hoàn thành 3-4 bài: -1

•Không hoàn thành ≥5 bài: -2

•Tham gia Google Classroom

3

Thông tin giảng viên

•Họ tên: Bùi Trọng Tùng

•Email: tungbt@soict.hust.edu.vn

•FB: fb/groups/TungBT.QA

4

3

4

BÀI 1. MỞ ĐẦU

Bùi Trọng Tùng,

Viện CNTT-TT, Đại học BKHN

5

Nội dung

•Khái niệm cơ bản về phòng chống tấn công mạng

•Lỗ hổng và nguy cơ ATBM

•Nguyên lý chung về phòng chống tấn công mạng

•Phòng thủ theo chiều sâu

6

5

6

1. AN TOÀN BẢO MẬT VÀ CÁC NGUY

CƠ AN TOÀN BẢO MẬT

Bùi Trọng Tùng,

Viện CNTT-TT, Đại học BKHN

7

An toàn bảo mật là gì?

8

Ngăn chặn, bảo vệ tài nguyên hệ thống trước các hành vi

gây tổn hại

•Tài nguyên hệ thống:

•Phần cứng: máy tính, đường truyền, thiết bị mạng...

•Phần mềm

•Dữ liệu

•Người dùng

•Các hành vi gây tổn hại: tấn công

•Vật lý: tấn công vào phần cứng

•Logic: sử dụng các chương trình phá hoại để can thiệp vào quá

trình xử lý và truyền dữ liệu

7

8

Ví dụ như tấn công kiểu bê máy tính chứa CSDL đi

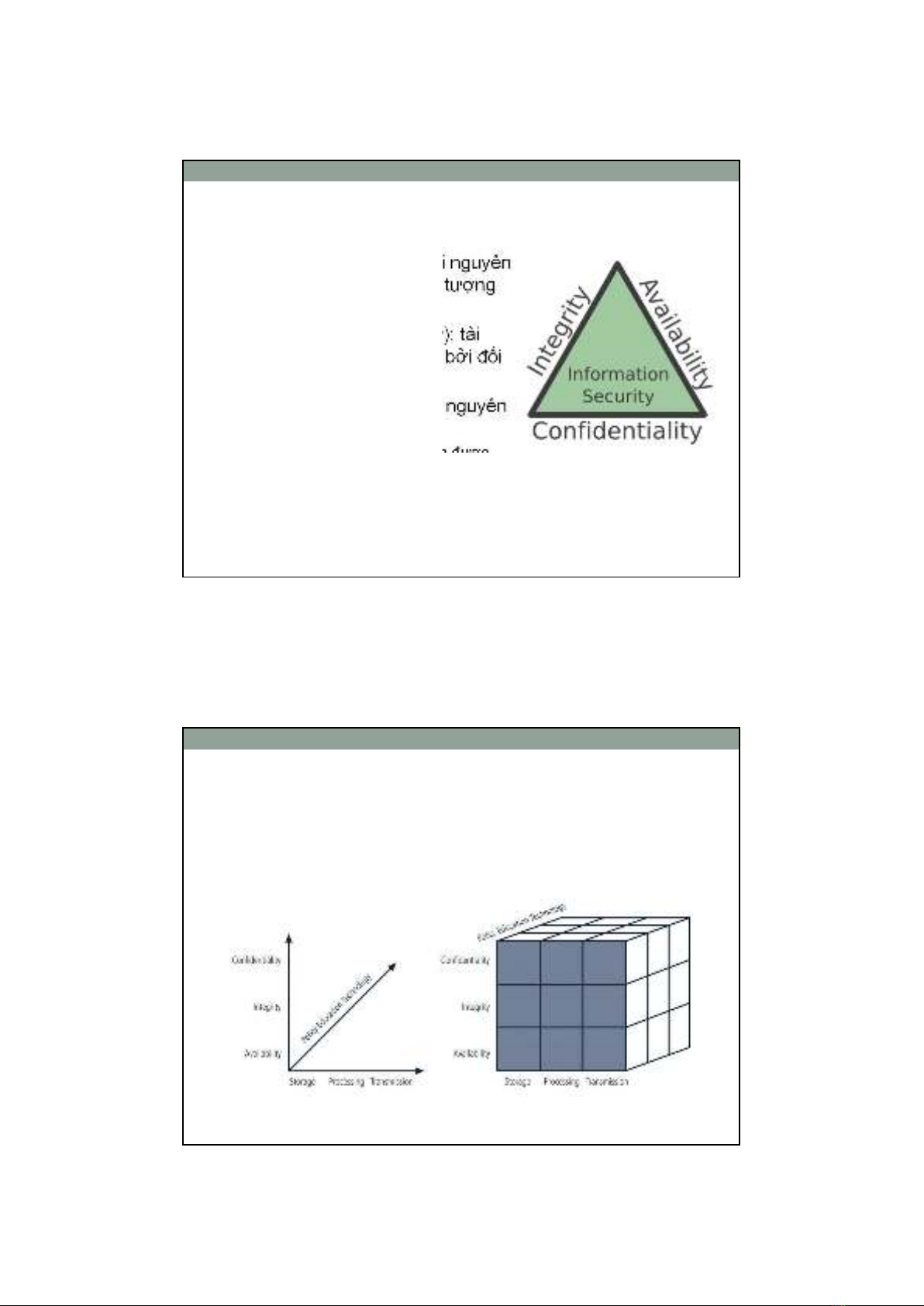

Yêu cầu của an toàn bảo mật

•Confidentiality (Bí mật): tài nguyên

chỉ có thể truy cập bởi đối tượng

được cấp quyền

•Integrity (Toàn vẹn, tin cậy): tài

nguyên chỉ có thể sửa đổi bởi đối

tượng được cấp quyền

•Availability (Sẵn sàng): tài nguyên

sẵn sàng khi có yêu cầu

•Thời gian đáp ứng chấp nhận được

•Tài nguyên được định vị trí rõ ràng

•Khả năng chịu lỗi

•Dễ dàng sử dụng

•Đồng bộ khi đáp ứng yêu cầu

9

Mô hình CNSS

•Committee on National Security Systems

•McCumber Cube: Đặt các yêu cầu CIA trong mối liên hệ

với các giải pháp và trạng thái của thông tin

10

9

10

Mô hình CIA

Policy: chính sách: một chức vụ có thể thược hiện một số chức năng nhất định

Education: đào tạo

Technology

![Bài giảng Phòng chống tấn công mạng: Chương 6 - Bùi Trọng Tùng [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2024/20240520/gaupanda031/135x160/4871716189118.jpg)

![Bài giảng Tấn công mạng máy tính: Tổng hợp kiến thức [Năm]](https://cdn.tailieu.vn/images/document/thumbnail/2020/20201202/kethamoi9/135x160/161606897410.jpg)

![Giáo Trình An Toàn & Bảo Mật Thông Tin Mạng [Mới Nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260529/alfredodistefano10/135x160/62151780300209.jpg)

![Giáo trình Điện toán đám mây: Phần 2 [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260506/vispacex_27/135x160/51891778210055.jpg)