Company

LOGO

TÌM HI U V H TH NG IDS. Ể Ề Ệ Ố

TRI N KHAI NG D NG TRÊN PH N M M SNORTỄ Ứ Ụ Ầ Ề

GVHD :

SVTH :

MSSV :

J ul 28, 2012 1

TRƯỜNG ĐẠI HỌC DUY TÂN

KHOA CÔNG NGHỆ THÔNG TIN

BÁO CÁO

KHÓA LUẬN TỐT NGHIỆP

Néi Dung

Jul 28, 2012 2 22

CÀI ĐẶT VÀ CẤU HÌNH SNORT

NGHIÊN CỨU ƯNG DỤNG SNORT TRONG

IDS

T NG QUAN V IDS & WIDSỔ Ề

NGHIÊN C U NG D NG SNORT Ứ Ứ Ụ

TRONG IDS

3.CÀI Đ T VÀ C U HÌNH SNORT Ặ Ấ

TRÊN WinServer2X3

1.T ng quan v IDSổ ề

Jul 28, 2012 3

1.1 Đ nh nghĩaị

IDS Là h th ng giám sát l u l ng trên h th ng m ng nh m phát ệ ố ư ượ ệ ố ạ ằ

hi n xâm nh p trái phép t đó thông báo đ n ng i qu n tr .ệ ậ ừ ế ườ ả ị

Trong m t vài tr ng h p IDS có th ho t đ ng m t cách tích c c nh ộ ườ ợ ể ạ ộ ộ ự ư

ch n ng i dùng, ch n ngu n IP mà nói nghi ng .ặ ườ ặ ồ ờ

Trong WIDS, môi tr ng truy n là không khí, các thi t b có h tr ườ ề ế ị ỗ ợ

chu nẩ 802.11 trong ph m vi ph sóng đ u có th truy c p vào m ng. Do ạ ủ ề ể ậ ạ

đó c n có s giám sát c bên trong và bên ngoài h th ng m ng. ầ ự ả ệ ố ạ

1.T ng quan v IDSổ ề

Jul 28, 2012 4

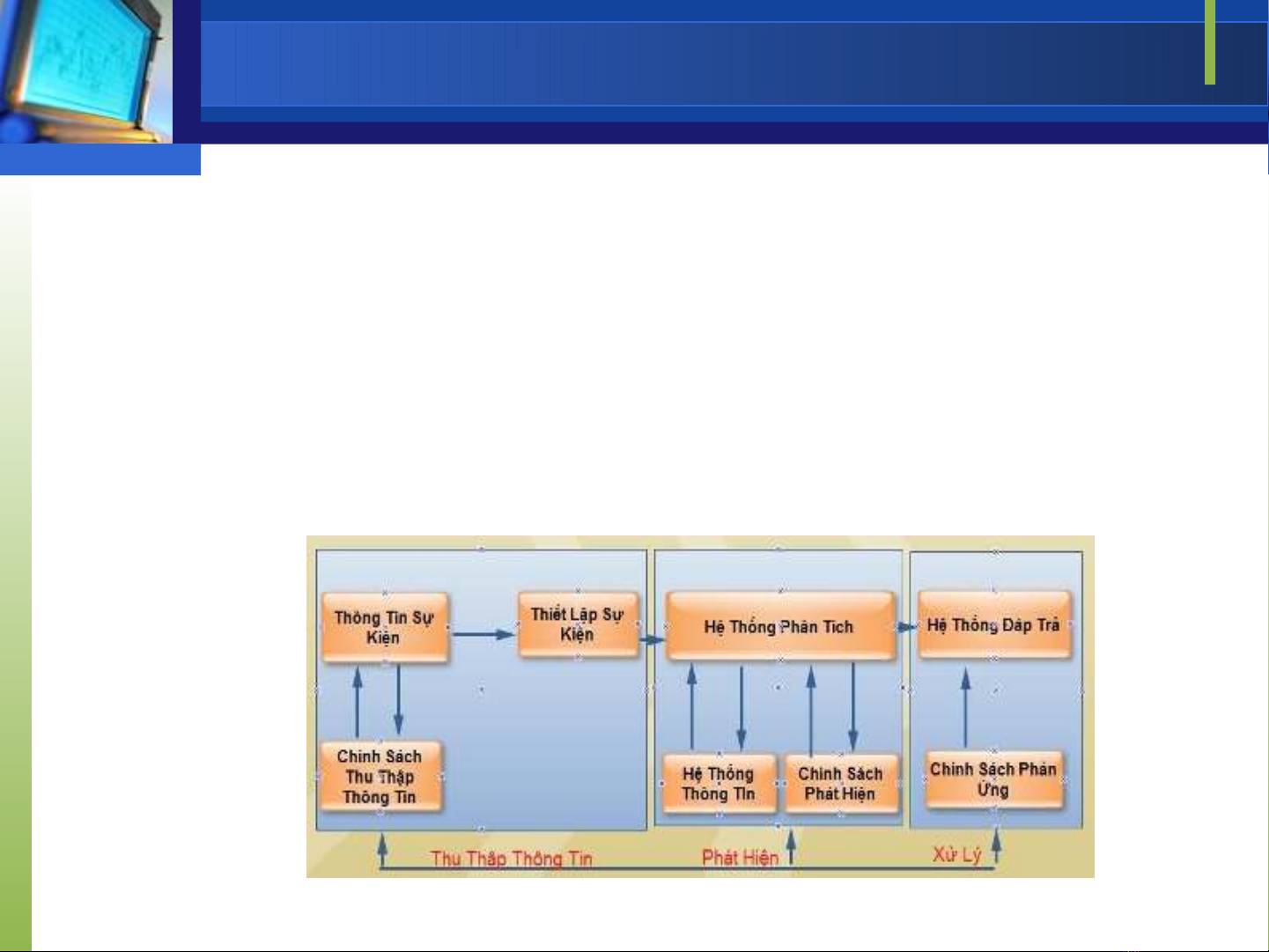

1.2 Các thành ph n và ch c năng c a IDSầ ứ ủ

*Các thành ph n c a IDS :ầ ủ

- Thành ph n thu th p gói tinầ ậ

-Thành ph n phát hiên gói tinầ

-Thành ph n x lýầ ử

*Ch c năng:ứ

- Giám sát

- C nh báoả

- B o vả ệ

1.T ng quan v IDSổ ề

Jul 28, 2012 5

1.3 Phân lo i IDSạ

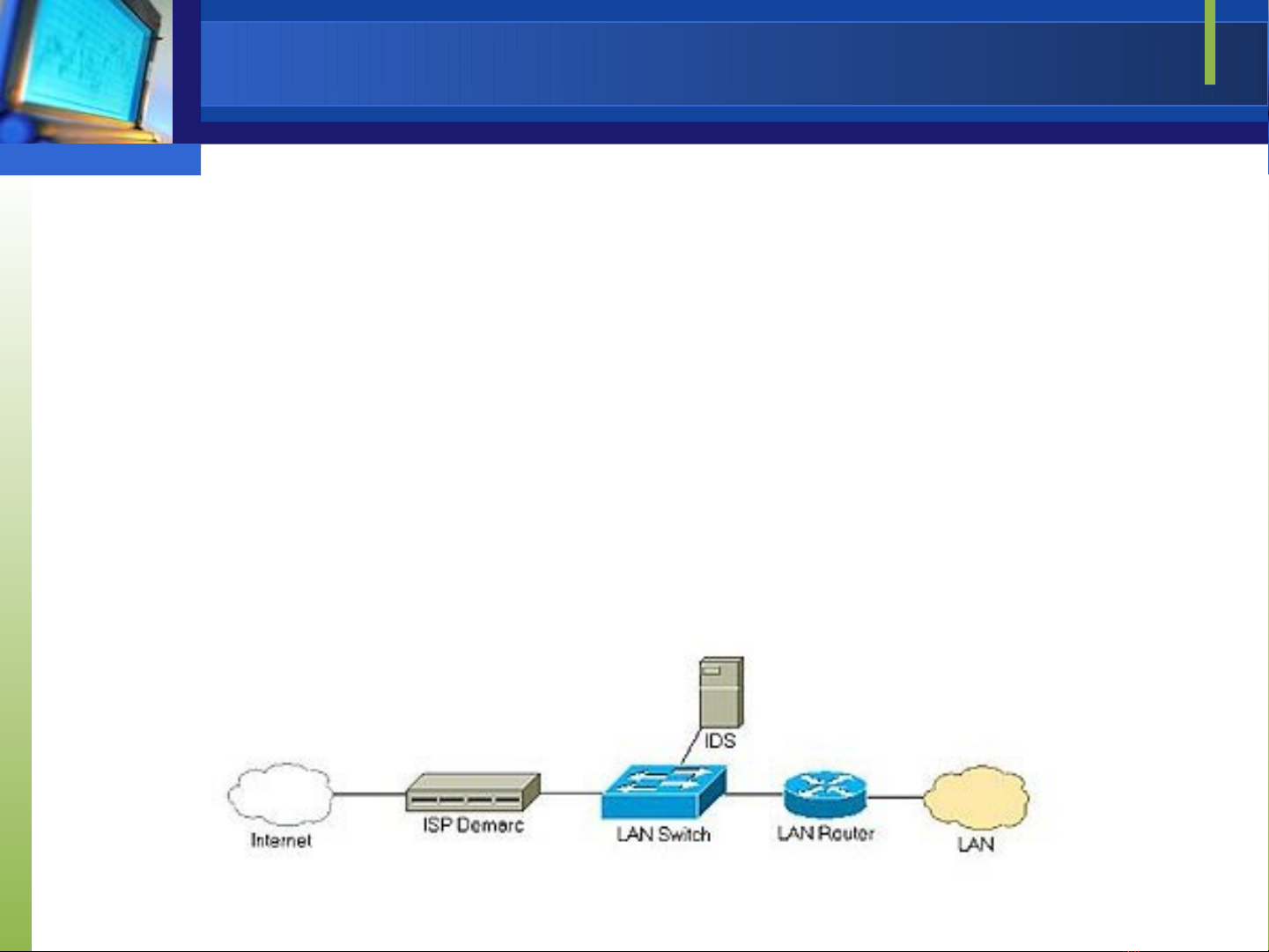

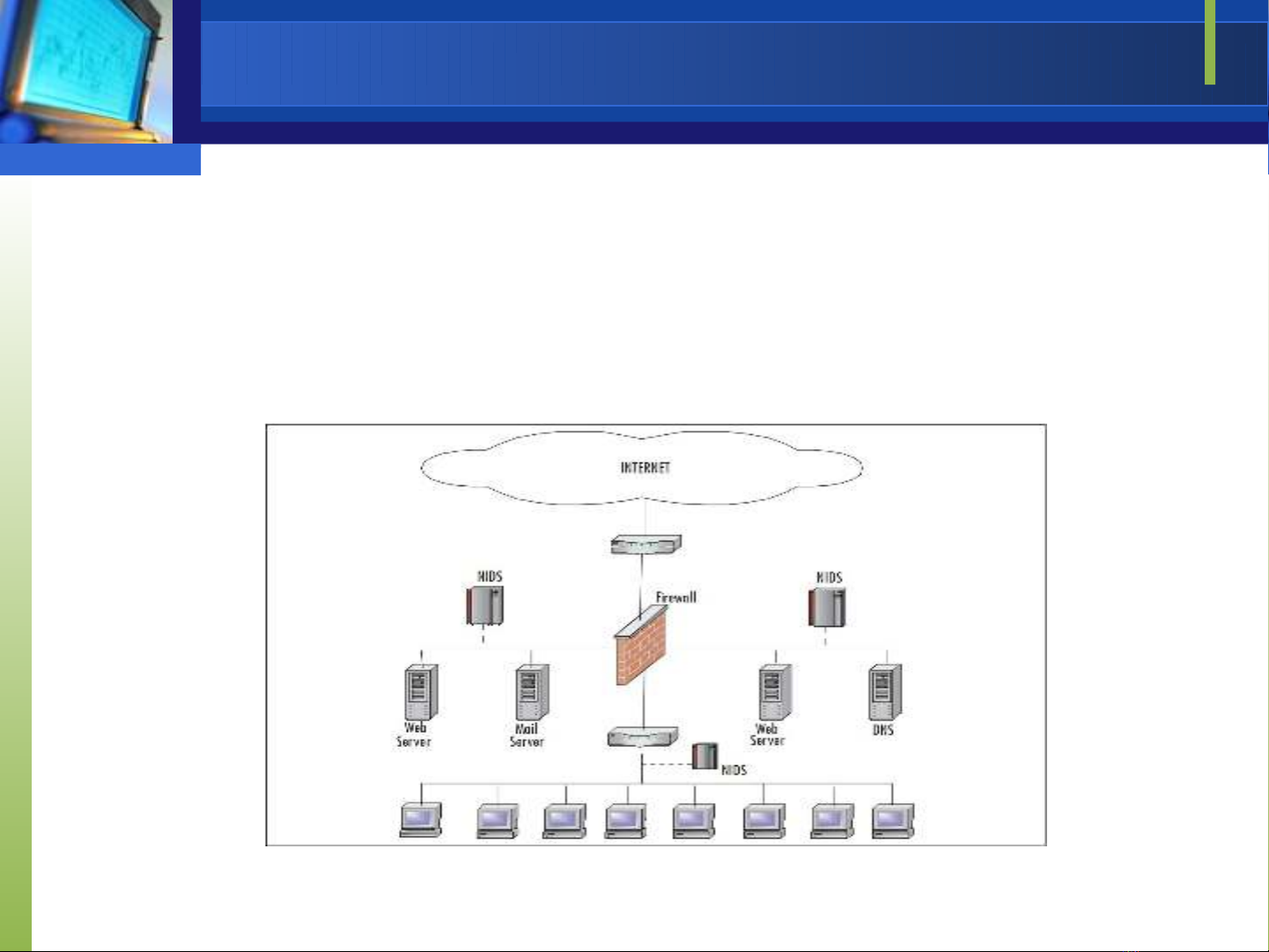

1.3.1 Network Based IDS (NIDS)

![Phát triển website cho thuê xe Việt Key: Đồ án tốt nghiệp [Chuẩn SEO]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260423/hoacattuong2026/135x160/69001777431707.jpg)