22/03/2021

1

1. CÁC VĐ AN TOÀN VÀ BM

•Các vấnđề liên quan

1. CÁC VĐ AN TOÀN VÀ BM

•An toàn trong các DV phần mềm

–Bảo mậtứng dụng

–Nhiềungười thuê đồng thời

▪Mô hình khảmở

▪Cấu hình qua siêu dữliệu

▪Nhiềungười thuê đồng thời

–Bảo mật dữliệu

–Truy cậpDV

1. CÁC VĐ AN TOÀN VÀ BM

•An toàn và BM trong các DV nền tảng

–An toàn và BM bên thứ3

–Vòng đờiứng dụng

•DV Hạtầng

–Ảo hóa

–Giám sát máy ảo

–Chia sẻtài nguyên

–Kho ảnh máy ảo công cộng

–Phục hồi máy ảo

–Mạng ảo

1 2

3 4

22/03/2021

2

2. MỘT SỐ LỖ HỔNG

•Giao diệnngườidùng và API được cung

cấp không an toàn

–Chứng nhận hợp lệyếu

–Kiểm tra xác quyềnkhông đủ

–Thiếukiểm tra tính hợp lệcủa dữliệu

•Tài nguyên phân bốkhông giới hạn

2. MỘT SỐ LỖ HỔNG

•Các lỗhổng liên quan đếnDL

–Khảnăng phân tách yếu

–Dữliệukhông được xóa hoàn toàn

–DL được sao lưu bởi bên thứba

–Vịtrí lưutrữ ảo

–Dữliệu lưutrữkhông mã hóa

2. MỘT SỐ LỖ HỔNG

•Lỗhổng trong máy ảo

–Tồn tại các kênh giao tiếpkhông tường

minh

–Không hạnchếcấp phát và giải phóng tài

nguyên

–Di trú không đượckiểm soát

–Không kiểm soát snapshot

–Máy ảocó IP dễbịtấn công

2. MỘT SỐ LỖ HỔNG

•Lỗhổng trong ảnh máy ảo

–Ảnh máy ảođặt trên kho lưu công cộng

–Ảnh máy ảokhông thể đượcvá lỗi

•Lỗhổng trong Hypervisor

•Lỗhổng trong mạng ảo

5 6

7 8

22/03/2021

3

3. CÁC NGUY CƠ

•Rò rỉDL: trích xuất thông tin tớimáy ảo khác

•Mất mát DL

•Bị đánh cắptài khoảnhoặcthất thoát DV

•Giao diệnvà Api không an toàn

•TừchốiDV

•Nguy cơtừbên trong

•Sựlạm dụng DV đám mây

•Khảo sát không đầyđủ

•Lỗhổng trong các CN sửdụng chung

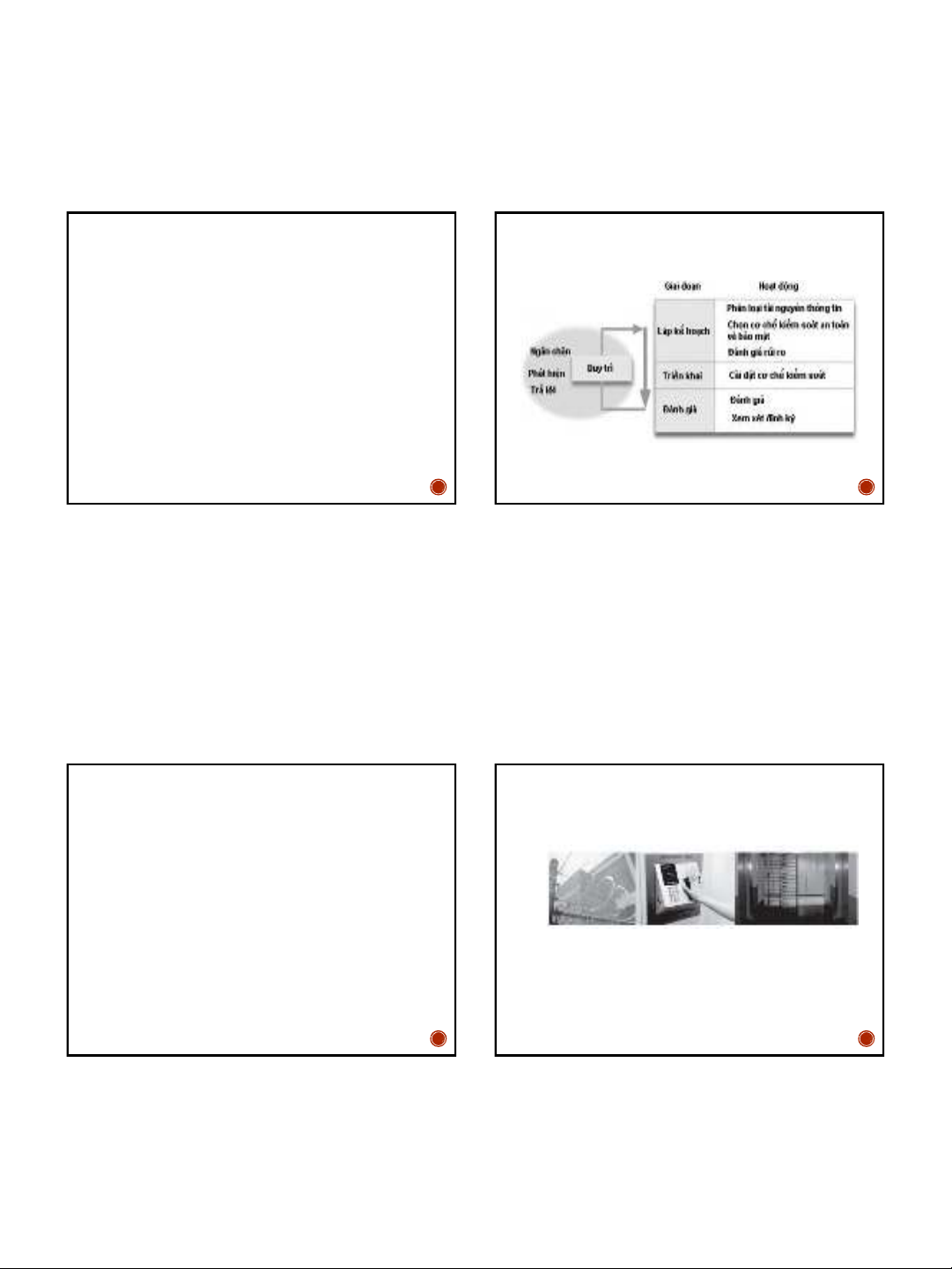

4. MỘT SỐ PP ĐẢM BẢO

4. MỘT SỐ PP ĐẢM BẢO

•Bước 1: Lập KH (P)

•Bước 2: Triển khai (D)

•Bước 3: Đánh giá (C)

•Bước 4: Duy trì (A)

•CSA Cloud Control Matrix phiên bản 3.0 -

2013 –120 cơchếkiểm soát an toàn

5. BẢO MẬT TRUNG TÂM DL

•Bảo mật mức vậtlý

•Chứng nhận SAS 70

910

11 12

22/03/2021

4

5. BẢO MẬT TRUNG TÂM DL

•Kiểm soát đối tượng truy cập

–Xác nhận bằng HĐthanh toán

–Kiểm tra định danh qua ĐT

–Giấy phép truy cập

–Khóa truy nhập

–Giấy phép X.509

–Cặpkhóa

5. BẢO MẬT TRUNG TÂM DL

•Bảo mật dữliệuvà mạng

–BM hệ điềuhành

–BM mạng

–BM cho môi trường cộng sinh

–BM các hệthống giám sát

–BM lưutrữDL

6. THIẾT KẾ KT HỆ THỐNG ĐM AN

TOÀN

•Những yêu cầu

–BM mức vậtlý

▪Phát hiệnvà phòng chống xâm nhập

▪BV tránh các thảm họa tựnhiên

–BM các thành phầnHT

▪Quảnlý định danh

▪Quảnlý truy cập

▪Quảnlý khóa

▪Ghi nhận sựkiệnvà thống kê

▪Giám sát bảo mật

▪Quảnlý sựcố

▪Kiểm tra an toàn và vá lỗi

▪Kiểm soát mạng và HT

▪Quảnlý cấu hình

6. THIẾT KẾ KT HỆ THỐNG ĐM AN

TOÀN

•Các yếu tốkiến trúc và bảo mật

–Phòng ngựchiều sâu -1996

–Hũmật ong (Honeypots)

–Hộp cát (Sandbox)

–Cô lậpmáy ảo

–Tạo dưthừavà đảm bảo tính sẵn sàng

13 14

15 16

22/03/2021

5

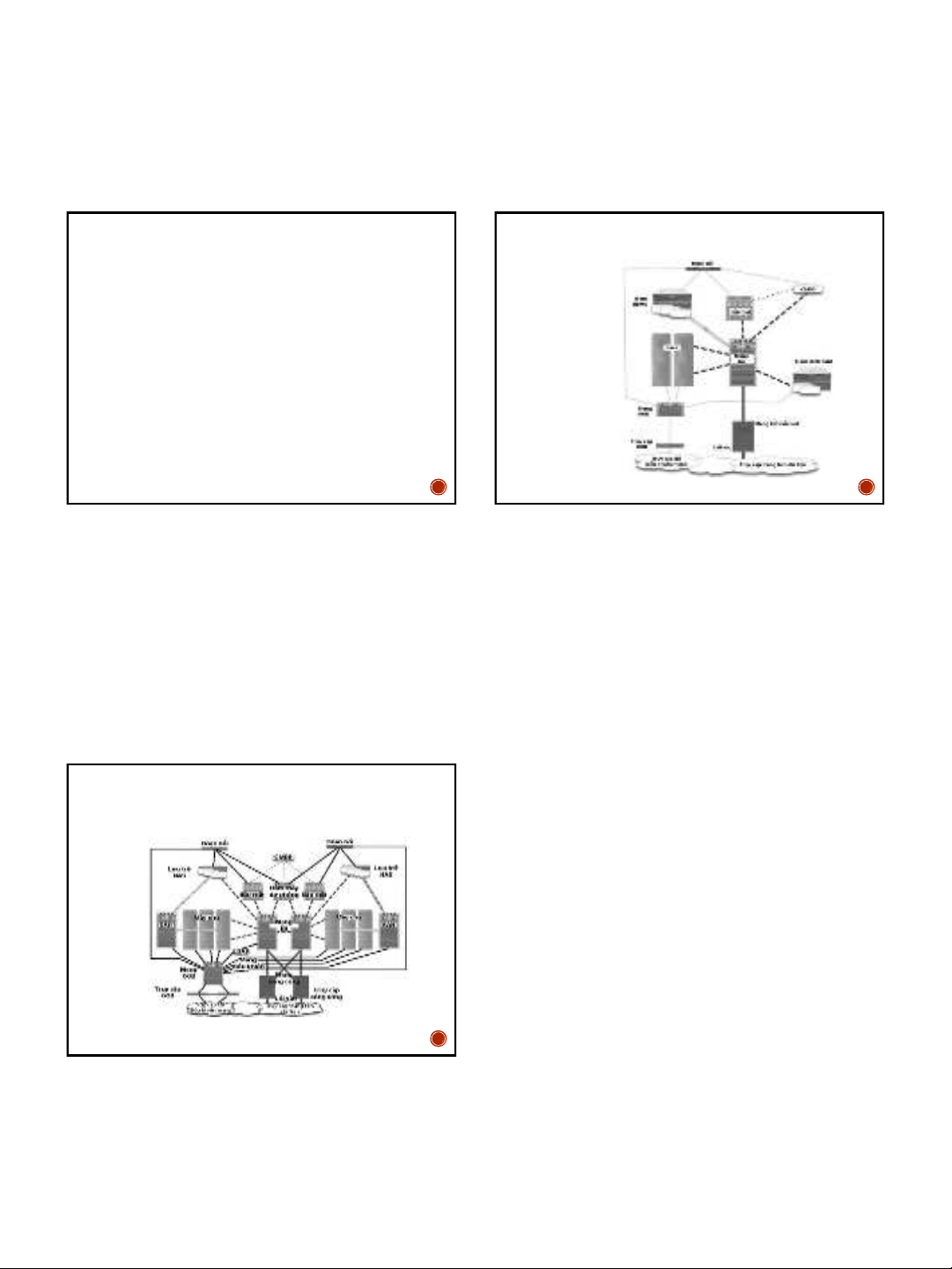

6. THIẾT KẾ KT HỆ THỐNG ĐM AN

TOÀN

•Kiến trúc DV PaaS

–Mạng OOB (Out of band)

–Mạng lõi

–Mạng kết nối CSDL

•Một sốkiến trúc đám mây điển hình an

toàn

6. THIẾT KẾ KT HỆ THỐNG ĐM AN

TOÀN

Cung cấp dịch vụđịnh danh và dịch vụcơsởdữliệu

6. THIẾT KẾ KT HỆ THỐNG ĐM AN

TOÀN

Cung cấp dịch vụtính toán và lưutrữ

17 18

19

![Bài giảng Bảo mật thông tin [năm] mới nhất/chi tiết](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250506/vinarutobi/135x160/7791746530096.jpg)