1

BẢO MẬT THÔNG TIN

BÀI 3:

MÃ HÓA ĐỐI XỨNG

HIỆN ĐẠI

Nguyễn Hữu Thể

2

Nội dung

1. TinyA5/1

2. A5/1

3. TinyRC4

4. RC4

Mã hóa cổ điển

bản tin ngôn ngữ,

một đơn vị mã hóa là chữ cái,

phương thức thay thế hay phương thức hoán vị.

Thông tin ngày ngày nay

HTML, hình ảnh, video, âm thanh…

=> Biểu diễn trên máy vi tính dưới dạng một dãy các số nhị

phân.

Trong máy tính: chữ cái được biểu diễn bằng mã ASCII.

3

Ví dụ:

Bản tin: attack

Mã ASCII: 97 116 116 97 99 107

Biểu diễn nhị phân: 01100001 01110100 01110100 01100001

01100011 01101011

4

Mã hóa đối xứng hiện đại

Ví dụ mã hóa đối xứng hiện đại

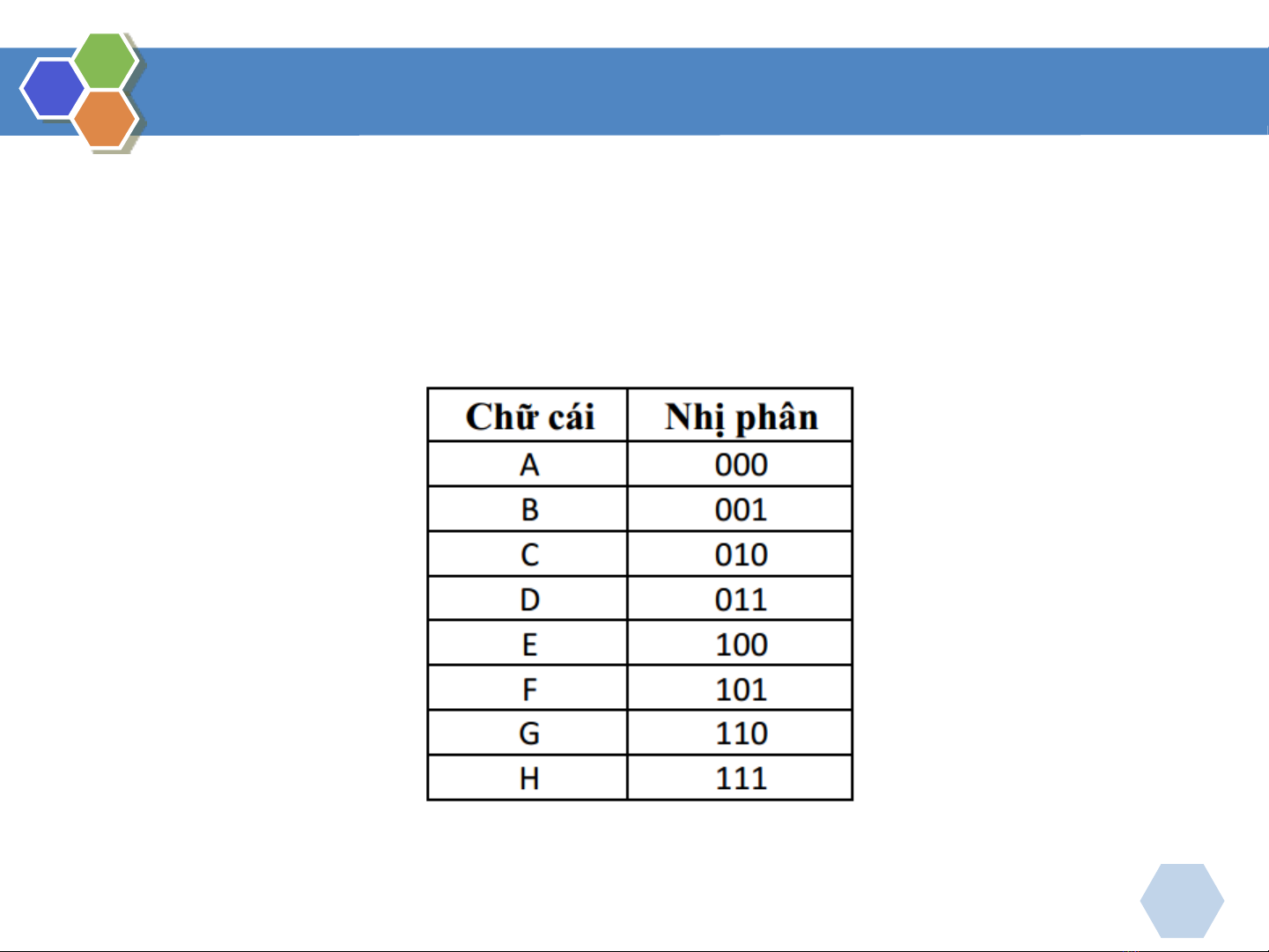

Bản rõ là các chữ cái của một ngôn ngữ gồm có 8 chữ cái A,

B, C, D, E, F, G, H trong đó mỗi chữ cái được biểu diễn bằng 3

bít.

Nếu có bản rõ là “head” => nhị phân là: 111100000011

5

![Giáo trình Điện toán đám mây: Phần 2 [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260506/vispacex_27/135x160/51891778210055.jpg)

![Tài liệu kỹ thuật Hệ thống giám sát, bảo đảm an ninh mạng [mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260401/baobinh_011/135x160/81151775182908.jpg)