Corrons đã kết luận rằng:

“điều này không có nghia

là có ít mối đe dọa hơn hay

thị trường tội pham

mạng(tin tặc) đang thu hẹp.

có khả năng là nó sẽ tiếp

tục mở rộng. cuối năm

2010 chúng ta sẽ tìm ra

được nhiều mối đe dọa trí

tuệ tập thể hơn năm 2009.

tuy nhiên dường như tin

tặc đang áp dụng quy mô

kinh tế, tái sử dụng nhưng

mật mã gây hại hay ưu

tiên việc phân phối những

mối đe dọa đang tồn tại

hơn tạo nên những mối đe

dọa mới”

Một phân ba số virus máy tính hiện tại được tạo ra trong 10 thá ng đầu năm 2010.

Theo các phòng thí nghiệm bảo mật và phần mềm độc hại của Panda, trong 10 tháng đầu của

năm 2010 thì các tội phạm mạng đã tạo ra và phát tán đến 1/3 số vi rus hiện tại, tạo ra 34% số

lượng các phần mềm độc hại đã từng tồn tại và được phân loại bởi PandaLabs.

Công nghệ độc quyền Collective Intelligent , tự động phát hiện, phân tích và phân loại đến

99,4% các phần mềm độc hại, hiện đang lưu trữ khoảng 134 triệu tập tin đặc biệt, trong đó 60

triệu là phần mềm độc hại(virus, sâu, trojan và các mối đe dọa từ má y tính khác...).

Báo cáo thêm là cho đến tháng 10 của năm 2010 thì có thêm khoảng 20 triệu dòng phần mềm

độc hại được tạo ra ( bao gồm cả các biến thể của nó) cùng số lượng so với năm 2009. Tính

trung bình thì các mối đe dọa đã tăng từ 55 lên 63 nghìn.

Mặc dù những con số ấn tượng, nhưng tốc độ mà cá c mối đe dọa mới phát triển đã giảm kể từ

năm 2009. Kể từ nắm 2003 “ các mối đe dọa đã tăng theo tỷ lệ 100% hoặc nhiều hơn nhưng

cho đến nay trong năm 2010 tỷ lệ tăng trưởng khoảng 50%”, Giám đốc kỹ thuật của PandaLabs

giải thích.

Công ty nà y thông báo rằng, mặc dù phần mềm có chứa mã độc được tạo ra , tuổi thọ của nó

ngắn hơn : 54% cá c mẫu phần mềm độc hại chỉ hoạt động trong vòng 24h, trá i ngược với tuổi

thọ và i tháng như những năm trước đây. Bây giờ nó chỉ l ây nhiễm một vài hệ thống rồi biến

mất.

Giải pháp chống virus có thể phát hiện phần mềm độc hại mới, tin tặc thay đổi chúng hoặc tạo

ra những biến thể mới để tránh bị phát hiện. Đây là lý do tại sao công nghệ bảo vệ như trí tuệ

nhân tạo lại quan trọng như vậy, có thể nhanh chóng vô hiệu hóa phần mềm độc hại mới và

giảm bớt các rủi ro mà người dùng tiếp xúc với nó trong vòng 24h.

Bản Tin Bảo Mật

Các chuyên gia(nhà nghiên cứu) bảo mật đã phát hiên ra một mối đe dọa

“ransomware” tấn công máy tính trên khắp thế giới.

Các chuyên gia tai hãng bảo mật Kaspersky Lap đã cho biết: hôm nay ngày

29/11 trong một trang blog người ta đã đã phát hiện máy tính bị mã hóa bởi

phần mềm ransomware. Đây là một loại phần mềm độc hại, nó tấn công hệ

thống máy tính- mã hóa dữ liêu -“hostage(con tin_ ko bik dùng chữ chi hêt)

chống lại người sử dụng máy tính, và sau đó đòi tiền chuộc bằng cách chuyển

tiền đến hacker hoặc yêu cầu người sử dụng máy tính mua công cụ giải mà

giả ví dụ như – để trở lại.

Ransomware mơi đc gọi là trojan-ransom.win32.Gpcode.ax, cũng tương tự

như nhưng virut Gpcode trojan độc hại đac được phát hiện bởi Kaspersky

Lap khác vào năm 2004 , và xuất hiện trở lại vào năm 2008.

Hangc Kaspersky Lap cho biết rằng “ ko giống như nhưng biến thể trước”

ransomware mới “ko xóa bỏ những tập tin sau khi mã hóa. Thay vào đó là

viết chồng lên nhưng dữ liệu trong cách tập tin, bằng cách này , nhưng tập tin

sẽ ko đc phục hồi bằng nhung phần mềm phục hồi dữ liêu như PhotoRec,

Bản Tin Bảo Mật

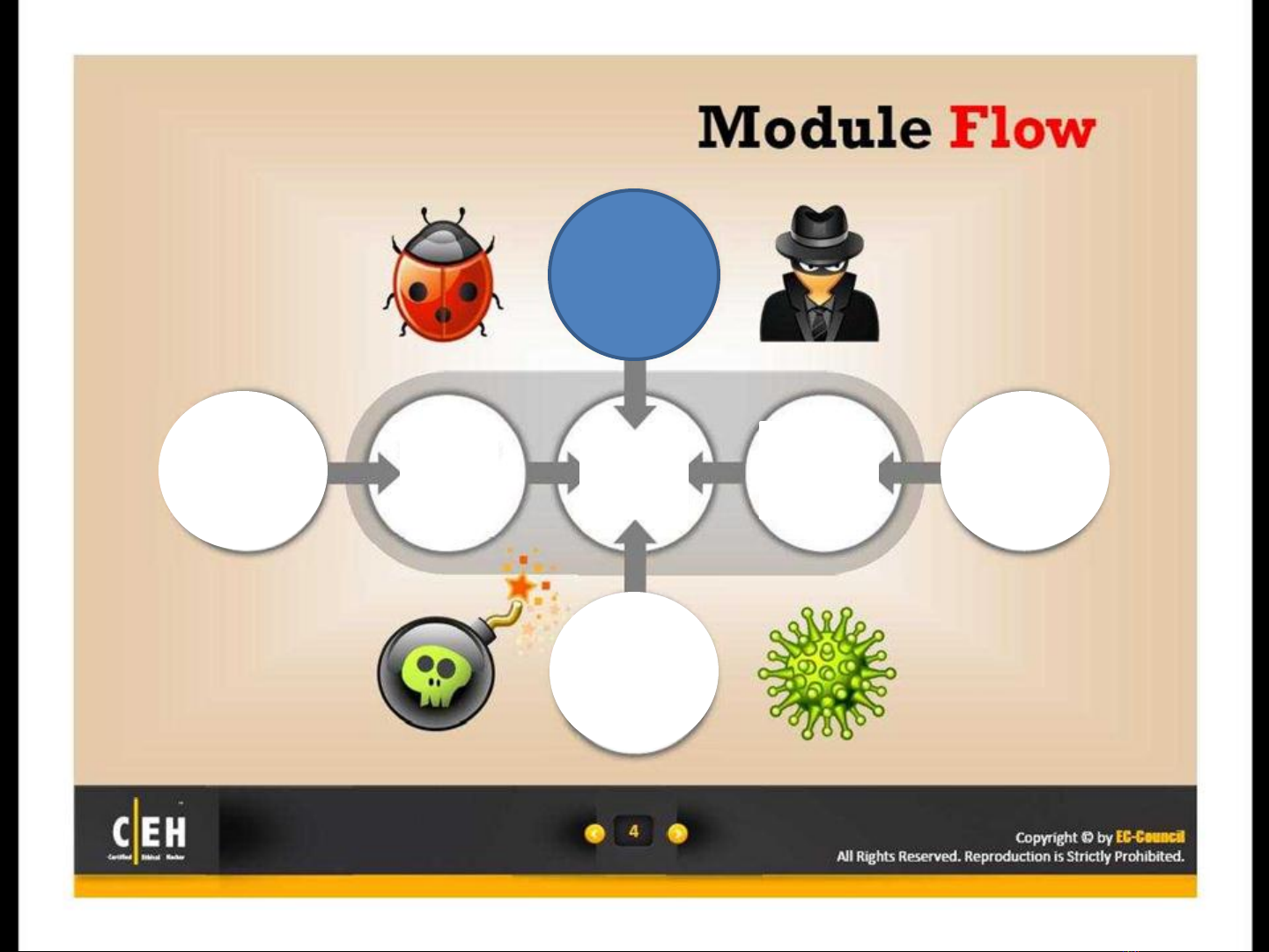

Trojan là gì?

Overt and covert channels

Mục đích của Trojan

Dấu hiệu tấn công của Trojan

Cổng phổ biến được Trojan sử dụng

Trojan lây nhiễm vào hệ thống như thế nào?

Trojan được triển khai như thế nào?

Phân loại Trojan

Trojan được dò tìm như thế nào?

Kỹ thuật ngăn chặn Anti-Virus

Ngăn chặn Trojan và Backdoor

Phần mềm ngăn chặn Trojan

Kiểm tra và thăm dò

Mục Tiêu Module 6

Lây

nhiễm

Trojan

Loại

Trojan

Dò tìm

Trojan

Kiểm

tra ,

thăm

dò

Phần

mềm

chống

Trojan

Phương

pháp

phòng

chống

Giới

thiệu về

Trojan

![Bài tập lớn: Xây dựng class quản lý quán coffee [chuẩn nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250612/minhquan0690/135x160/59971768205789.jpg)