Tìm Pass WEP c a m ng WiFi và cách b o vủ ạ ả ệ

Hi n nay công ngh m ng ko dây wifi đã khá ph bi n, đ c nhi u n i s d ng vì tính ti nệ ệ ạ ổ ế ượ ề ơ ử ụ ệ

d ng c a nó, nh ng bên c nh đó v n đ b o m t cho wifi cũng gây nh c đ u cho ko ítụ ủ ư ạ ấ ề ả ậ ứ ầ

ng i, nh t là ng i dùng gia đình & ko chuyên. Bài vi t này tôi xin đ c p đ n kh năng dòườ ấ ườ ế ề ậ ế ả

khoá mã hoá WEP (wep key) c a wifi và các ủgi i phápả phòng ch ng.ố

Gi i thi u chung v wifi và WEP.ớ ệ ề

WIFI – WIreless FIdelity ( thu t ng này hi n gi v n cònậ ữ ệ ờ ẫ

đang gây tranh cãi vì nó ch ng có nghĩa gì c ) là m t b giao th c cho thi t b ko dây d aẳ ả ộ ộ ứ ế ị ự

trên chu n 802.11x bao g m các Access Point và các thi t b đ u cu i ko dây nh pc card,ẩ ồ ế ị ầ ố ư

usb card, wifi PDA… k t n i v i nhau. ế ố ớ

Wifi s d ng nhi u chu n mã hoá khác nhau nh m b o v tránh s truy c p trái phép, vì tínhử ụ ề ẩ ằ ả ệ ự ậ

đ c thù c a k t n i ko dây là ko th gi i h n v m t v t lý truy c p đ n đ ng truy n, b t cặ ủ ế ố ể ớ ạ ề ặ ậ ậ ế ườ ề ấ ứ

ai trong vùng ph sóng đ u có th truy c p đ c, nên mã hoá là đi u c n thi t đ i v i ng iủ ề ể ậ ượ ề ầ ế ố ớ ườ

s d ng c n s riêng t , an toàn. ử ụ ầ ự ư

Wifi hi n nay có 3 ki u mã hoá chính g m: WEP-Wired Equivalent Privacy , WPA-Wirelessệ ể ồ

Protected Access và WPA2. WEP là ki u mã hoá ra đ i s m nh t và đ c h tr ph bi nể ờ ớ ấ ượ ỗ ợ ổ ế

nh t b i các nhà sx thi t b wifi, đa s thi t b wifi đ u h tr wep s d ng khoá mã hoá dàiấ ở ế ị ố ế ị ề ỗ ợ ử ụ

t 40-128 bits. G n đây nhi u ng i đã phát hi n ra đi m y u trong ph ng th c mã hoáừ ầ ề ườ ệ ể ế ươ ứ

wep và đã đ a ra r t nhi u công c crack. Tuy nhiên cũng ko th t b WEP ngay đ c vì nóư ấ ề ụ ể ừ ỏ ượ

đã đ c s d ng ph bi n t lâu, ko ph i nhà sx thi t b nào cũng k p chuy n sang h trượ ử ụ ổ ế ừ ả ế ị ị ể ỗ ợ

các ki u mã hoá khác v i các thi t b mà h đã sx V y đi m y u c a WEP là đâu ? Doể ớ ế ị ọ ậ ể ế ủ ở

wep s d ng ph ng th c mã hoá dòng (stream cipher), nó c n 1 c ch đ m b o hai góiử ụ ươ ứ ầ ơ ế ả ả

tin-packet gi ng nhau sau khi đ c mã hoá s cho ra k t qu ko gi ng nhau nh m tránh số ượ ẽ ế ả ố ằ ự

suy đoán c a hacker. ủ

Nh m đ t m c tiêu trên, m t giá tr có tên IV (Initialization Vector) đ c s d ng đ c ngằ ạ ụ ộ ị ượ ử ụ ể ộ

thêm v i khoá c a ta đ a vào, t o ra khoá khác nhau sau m i l n mã hoá d li u. IV là giá trớ ủ ư ạ ỗ ầ ữ ệ ị

có đ dài 24 bit đ c thay đ i ng u nhiên theo t ng gói d li u, vì v y th c t wep key chúngộ ượ ổ ẫ ừ ữ ệ ậ ự ế

ta đ c ch đ nh ch còn 40bits v i ki u mã hoá 64bits và 104bit v i ki u 128bit trong cácượ ỉ ị ỉ ớ ể ớ ể

AP(access point), vì 24bit đ c dành cho vi c t o các IV này(các b n th đ ý xem, khi nh pượ ệ ạ ạ ử ể ậ

m t mã trong AP n u ch n mã hoá 64bit ta ch có th nh p đ c 5 ký t n u ch n m t mãậ ế ọ ỉ ể ậ ượ ự ế ọ ậ

ki u string, hay 10 ký t n u ch n ki u hexa, t ng đ ng v i 40bit). ể ự ế ọ ể ươ ươ ớ

Do khi thi t b g i t o ra IV 1 cách ng u nhiên nên b t bu c ph i đ c g i đ n thi t b nh nế ị ử ạ ẫ ắ ộ ả ượ ử ế ế ị ậ

d ng ko mã hoá trong header c a gói tin, thi t b nh n s s d ng IV & khoá đ gi i mãở ạ ủ ế ị ậ ẽ ử ụ ể ả

ph n còn l i c a gói d li u. IV chính là đi m y u trong mô hình mã hoá WEP, vì đ dài c aầ ạ ủ ữ ệ ể ế ộ ủ

IV là 24bits nên giá tr c a IV kho ng h n 16 tri u tr ng h p, n u cracker b t gi đ 1 sị ủ ả ơ ệ ườ ợ ế ắ ữ ủ ố

l ng packet nào đó thì hoàn toàn có th phân tích các IV này đ đoán ra khoá-key mà n nượ ể ể ạ

nhân đang s d ng. Ph n ti p sau đây tôi s mô t mô hình m ng wifi th nghi m và cáchử ụ ầ ế ẽ ả ạ ử ệ

th c đ dò ra khoá mã.ứ ể

Mô hình th nghi m và cách dò.ử ệ

Mô hình th nghi m tôi gi l p là 1 m ng wifi gi ng th c t bao g m 1 AP hi u DLink DI524ử ệ ả ậ ạ ố ự ế ồ ệ

& 1 máy tính có card wifi, đ c g i là AP & client “m c tiêu”, s d ng ki u mã hóa WEPượ ọ ụ ử ụ ể

64bits v i m t kh u là 1a2b3c4d5e d ng hex (xem hình 1).ớ ậ ẩ ạ

Hình 1: Giao di n Setup c a AP th nghi m.ệ ủ ử ệ

Công c crack tôi dùng bao g m b ch ng trình ph n m m Aircrack 2.4 ch y trên linux,ụ ồ ộ ươ ầ ề ạ

netstumbler, kismet, đĩa live cd linux, 1 máy laptop có 2 card wifi adapter ho c 2 máy tính m iặ ỗ

máy 1 card t ng thích v i aircrack.ươ ớ

Nh ng i ta th ng nói: bi t ng i bi t ta trăm tr n trăm th ng, đ crack m ng wifi m cư ườ ườ ế ườ ế ậ ắ ể ạ ụ

tiêu, đ u tiên ta ph i bi t rõ m i thông tin v m c tiêu nh chính ch nhân c a nó v y (t tầ ả ế ọ ề ụ ư ủ ủ ậ ấ

nhiên ch có khóa mã là ch a bi t thôi. Th nh ng thông tin c n bi t là gì ?, đó là :ỉ ư ế ế ữ ầ ế

- SSID ho c ESSID (Service Set IDentifier -hi u nôm na là tên nh n di n c a m ng, gi ngặ ể ậ ệ ủ ạ ố

nh tên workgroup c a m ng LAN ngang hàng v y), mô hình th nghi m này tôi đ t tên làư ủ ạ ậ ở ử ệ ặ

thunghiem.

- Kênh – channel c a m ng, đây tôi đ là kênh 11.ủ ạ ở ể

- Ki u mã hóa, đây là WEP 64 bit.ể ở

- Đ a ch MAC address c a AP & MAC card c a máy m c tiêu.ị ỉ ủ ủ ụ

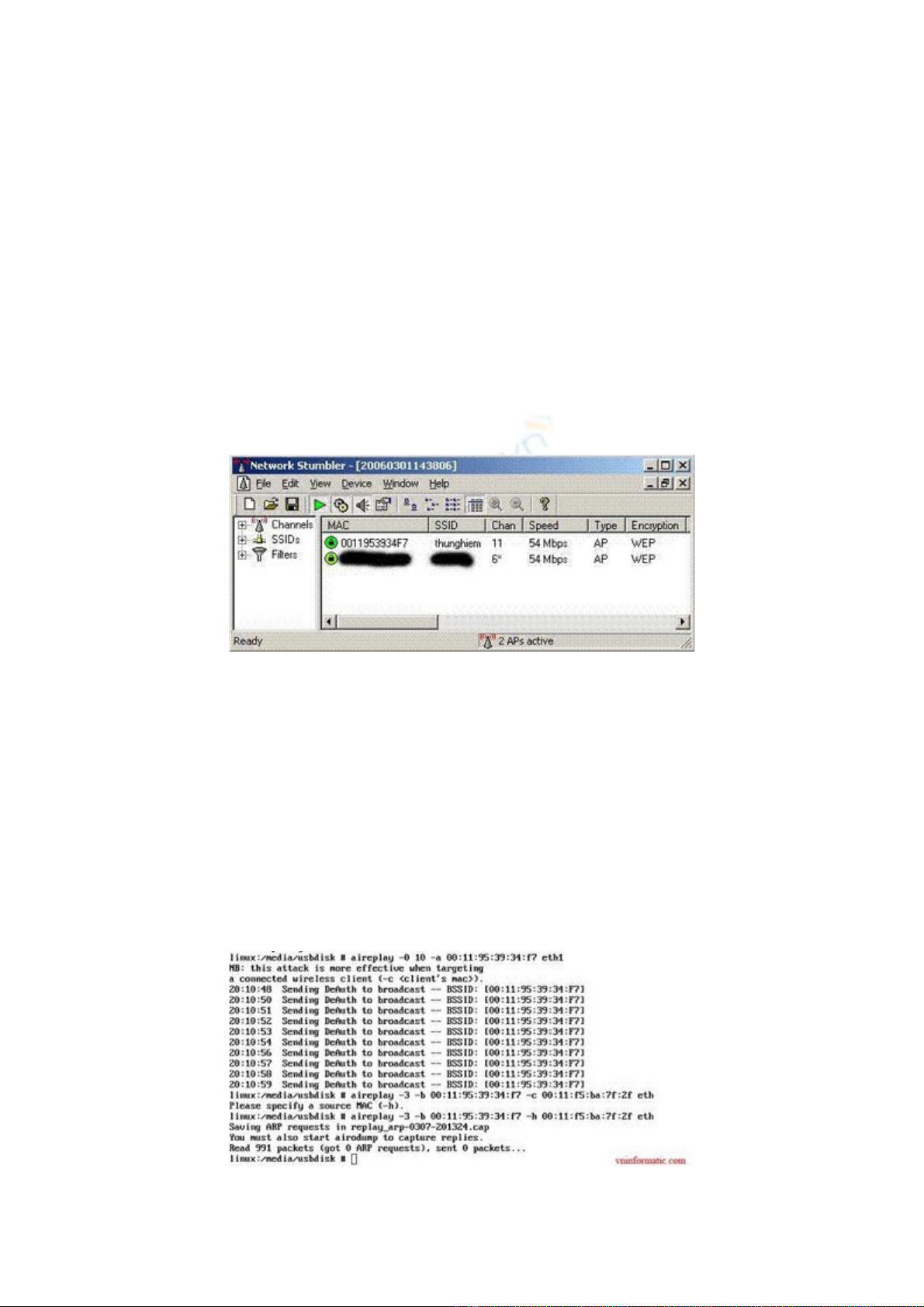

V y dùng cái gì đ thu th p nh ng thông tin này ?. Đó là dùng NetStumbler (xem hình 2)ậ ể ậ ữ

ch y trên windows ho c Kismet trên linux, netstumbler ko xem đ c MAC c a client m c tiêuạ ặ ượ ủ ụ

nên ta dùng kismet or ch ng trình airodump trong b công c aircrack đ thu th p.ươ ộ ụ ể ậ

Hình 2: Dùng netstumbler đ thu th p thông tin.ể ậ

Sau khi thu th p đ thông tin v m c tiêu, ta ti n hành s d ng b aircrack. Aircrack là bậ ủ ề ụ ế ử ụ ộ ộ

công c ngu n m ch y trên linux dùng đ dò tìm khóa mã WEP/WPA r t m nh đ c phátụ ồ ở ạ ể ấ ạ ượ

tri n b i Christophe Devine, có r t nhi u công c t ng t nh ng aircrack đ c a thích h nể ở ấ ề ụ ươ ự ư ượ ư ơ

c vì m nh & d dùng, tuy nhiên nó cũng h tr khá ít lo i chipset wifi. B aircrack có 3 côngả ạ ễ ỗ ợ ạ ộ

c chính ta s dùng là:ụ ẽ

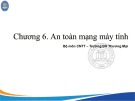

- aireplay dùng đ b m-injection làm phát sinh thêm d li u l u thông trong m ng m c tiêu,ể ơ ữ ệ ư ạ ụ

đ i v i nh ng m ng có quá ít d li u l u thông m ng ta ph i dùng nó đ làm gi m th i gianố ớ ữ ạ ữ ệ ư ạ ả ể ả ờ

ch đ i b t gi đ s packet ph c v cho vi c dò tìm khóa. (hình ví d 3)ờ ợ ắ ữ ủ ố ụ ụ ệ ụ

Hình 3: deauth client, gi d ng ARP & b m d li u đ tăng l u thông m ngả ạ ơ ữ ệ ể ư ạ

- airodump dùng đ monitor và capture-b t gi packet mà AP đã phát ra, l u l i thành fileể ắ ữ ư ạ

capture.(hình 4)

Hình 4: b t các gói d li u, d i c t station là đ a ch MAC c a client- aircrack dùng đ đ cắ ữ ệ ướ ộ ị ỉ ủ ể ọ

file capture và dò tìm khóa.(hình 5)

Hình 5: dò tìm khóa b ng aircrack, ch có 1s là ra !!!ằ ỉ

Tôi s ko ghi c th các dòng l nh & tham s ra đây vì ta có th dùng tham s help –h đẽ ụ ể ệ ố ể ố ể

bi t cú pháp c th . Nh ng đ u tiên ta ph i đ a 2 card wifi c a chúng ta qua ch đ “monitorế ụ ể ư ầ ả ư ủ ế ộ

mode”, xem help c a l nh ifconfig & iwconfig đ bi t cách làm.ủ ệ ể ế

Vì m ng th nghi m c a tôi có quá ít l u thông m ng nên tôi s d ng aireplay b m các góiạ ử ệ ủ ư ạ ử ụ ơ

tin t i AP. Đ i khái cách ho t đ ng c a aireplay là g i các gói tin deauthentication đ n APớ ạ ạ ộ ủ ử ế

làm cho AP m t k t n i, “đá” client ra kh i m ng (nhi u ng i th ng dùng cách này đấ ế ố ỏ ạ ề ườ ườ ể

qu y phá m y quán café wifi), client s ph i g i các yêu c u ARP request đ k t n i l i v iấ ấ ẽ ả ở ầ ể ế ố ạ ớ

AP. Sau đó ta ch y aireplay v i tham s khác cùng v i đ/c MAC c a client đã bi t đ giạ ớ ố ớ ủ ế ể ả

d ng g i các ARP request này liên t c t i AP, làm cho AP tr l i các yêu c u này. Trong lúcạ ử ụ ớ ả ờ ầ

ch y aireplay, ta ch y airodump đ b t gi các gói tin tr l i t AP có ch a IV (l u ý aireplayạ ạ ể ắ ữ ả ờ ừ ứ ư

& airodump ph i ch y trên 2 card khác nhau, ko đ c cùng 1 card). Sau khi ch y airodump,ả ạ ượ ạ

theo dõi màn hình ta s th y s IV c t #Data s tăng nhanh chóng cùng v i s tăng packetẽ ấ ố ở ộ ẽ ớ ự

c t Beacons n u ta đã ch y aireplay đ b m d li u.ở ộ ế ạ ể ơ ữ ệ

Tài li u có nói r ng ph i c n b t kho ng d i 500 ngàn IV đ gi i mã khóa 64bit & t 500ệ ằ ả ầ ắ ả ướ ể ả ừ

ngàn IV tr lên đ gi i mã khóa 128bit, th c t đây tôi ch c n h n 300k IV là đã thànhở ể ả ự ế ở ỉ ầ ơ

công. Khi th y airodump đã capture đ c kha khá, ta c đ nó ch y ti p và m 1 c a sấ ượ ứ ể ạ ế ở ử ổ

console khác và ch y aircrack đ đ c các IV t file mà airodump đã l u đ dò tìm khóa, ti nạ ể ọ ừ ư ể ế

trình này r t nhanh th ng ko m t quá 5s v i máy P4 Mobile c a tôi. T ng th i gian đ b mấ ườ ấ ớ ủ ổ ờ ể ơ

d li u & dò tìm khóa ko quá 1 ti ng, khá n t ng ph i ko ?!.ữ ệ ế ấ ượ ả

Ngoài ra công c này còn có th dò đ c c khóa mã hóa b ng WPA, 1 ph ng th c an toànụ ể ượ ả ằ ươ ứ

và m nh h n WEP nhi u. Do th i gian có h n nên tôi ko trình bày trong bài vi t này.ạ ơ ề ờ ạ ế

Các ph ng pháp b o m t cho m ng WiFi.ươ ả ậ ạ

Ph n này tôi s trình bày các cách b o m t cho m ng wifi, phân tích các m t u nh c c aầ ẽ ả ậ ạ ặ ư ượ ủ

t ng cách, t cách đ n gi n đ n ph c t p, tuy nhiên ai cũng có th t làm đ c h t. Chúngừ ừ ơ ả ế ứ ạ ể ự ượ ế

ta có th áp d ng riêng l t ng cách hay k t h p nhi u cách l i đ u đ c.ể ụ ẻ ừ ế ợ ề ạ ề ượ

- T t access point: khi xài xong or ko có nhu c u s d ng m ng n a thì ta có th t t đi n nóắ ầ ử ụ ạ ữ ể ắ ệ

đi. Cách này nghe có v c c đoan & bu n c i nh ng l i là cách hi u qu 100%.ẻ ự ồ ườ ư ạ ệ ả

- T t ch đ SSID Broadcast: đa s các AP đ u cho phép ta t t ch đ này, nó làm cho ti nắ ế ộ ố ề ắ ế ộ ệ

ích wireless zero config trong winxp or các ct scan wifi nh netstumble ko nhìn th y đ cư ấ ượ

m ng c a chúng ta. Tuy v y nó cũng ko ngăn đ c 1 s ct scan m nh khác nh Kismet…ạ ủ ậ ượ ố ạ ư

- L c đ a ch MAC: AP đ u có tính năng l c MAC c a các client k t n i vào, có 2 cách l c làọ ị ỉ ề ọ ủ ế ố ọ

ch cho phép và ch c m đ/c MAC nào đó. Cách này v n ko ngăn đ c nh ng cao th tìmỉ ỉ ấ ẫ ượ ữ ủ

cách bi t đ c đ/c MAC các client trong m ng c a ta & d dàng gi d ng chúng thông quaế ượ ạ ủ ễ ả ạ

thay đ i đ/c MAC c a card m ng wifi.ổ ủ ạ

- Mã hóa: WEP, WPA/WPA2 là nh ng ki u mã hóa thông d ng trong các AP, n u AP c aữ ể ụ ế ủ

b n ch h tr WEP thì hãy xài key dài nh t có th (th ng là 128bit), n u có h tr WPA thìạ ỉ ỗ ợ ấ ể ườ ế ỗ ợ

xài key t i thi u 128bit or 256bit. Đa ph n các AP có support WPA đ u xài ki u WPA-PSKố ể ầ ề ể

(pre-shared key ho c passphare key), WPA2 mã hóa thì an toàn h n n a nh ng ph i c nặ ơ ữ ư ả ầ

thêm 1 server Radius nh m m c đích xác th c. Chúng ta nên đ t khóa càng ph c t p càngằ ụ ự ặ ứ ạ

t t(bao g m ký t hoa th ng, s & ký t đ c bi t k t h p l i), ko nên dùng nh ng t cóố ồ ự ườ ố ự ặ ệ ế ợ ạ ữ ừ

nghĩa hay có trong t đi n, vì cracker v n dò đ c mã khóa WPA khi dùng t đi n dò theoừ ể ẫ ượ ự ể

![Câu hỏi ôn tập An toàn mạng [năm hiện tại]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250702/kimphuong555/135x160/56191751442800.jpg)

![Giáo trình Lý thuyết PowerPoint: Trung tâm Tin học MS [Chuẩn Nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250911/hohoainhan_85/135x160/42601757648546.jpg)

![Bài giảng Tin học cơ bản 2 [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250814/kimphuong1001/135x160/41591755162280.jpg)

![Bài giảng Tin học đại cương Trường Đại học Tài chính – Marketing [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250806/kimphuong1001/135x160/15131754451423.jpg)

![Bài giảng Nhập môn điện toán Trường ĐH Bách Khoa TP.HCM [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250806/kimphuong1001/135x160/76341754473778.jpg)

![Bài giảng Tin học căn bản Microsoft PowerPoint: Chương 4 [Mới Nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250730/kimphuong1001/135x160/18741753847943.jpg)

![Bài giảng Tin học căn bản: Chương 2 - Microsoft Word [Mới Nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20250730/kimphuong1001/135x160/44421753847945.jpg)