TT CNTT HN Wednesday, April 25, 2012

CCIT/RIPT 1

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

TS. Phạm Việt Hà

MẬT MÃ HÓA HIỆN ĐẠI

Chương 3: Các hệmật khóa bí mật

MẬT MÃ HÓA HIỆN ĐẠI

Chương 3: Các hệmật khóa bí mật

Trang 2© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

Nội dung chínhNội dung chính

3.1. Giớithiệuvềhệmật khóa bí mật

3.2. Các hệmậtthaythếđơngiản

3.3. Các hệmậtthaythếđabiểu

3.3.1. Hệmậtthaythếđabiểu

3.3.2. HệmậtPlayfair

3.3.3. Hệmật Hill

3.3.4. Hệmật Vigenere

3.3.5. Hệmật Beaufort

3.4. Các hệmậtthaythếkhông tuần hoàn

3.4.1. Hệmật khoá chạy

TT CNTT HN Wednesday, April 25, 2012

CCIT/RIPT 2

Trang 3© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

Nội dung chínhNội dung chính

3.5. Các hệmật chuyểnvị

3.6. Các hệmật tích

3.7. ThuậttoánDES

3.8. Chuẩnmãdữliệu tiên tiến(AES)

Trang 4© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

3.1. Giớithiệuvềhệmật khóa bí mật3.1. Giớithiệuvềhệmật khóa bí mật

Mã hóa cổđiểnlàphương pháp mã hóa đơngiảnnhấtxuấthiệnđầu tiên

trong lịch sửngành mã hóa. Thuậttoánđơngiảnvàdễhiểu. Những phương

pháp mã hóa này là cơsởcho việc nghiên cứu và phát triểnthuậttoánmã

hóa đốixứng đượcsửdụng ngày nay.

Mọithuậttoáncổđiểnđều là mã khóa đốixứng, vì ở đó thông tin vềkhóa

đượcchia sẻgiữangườigửivàngườinhận. Mậtmãđốixứng là kiểu duy

nhấttrước khi phát minh ra khóa công khai (hệmã không đốixứng) vào

những năm 1970.

TT CNTT HN Wednesday, April 25, 2012

CCIT/RIPT 3

Trang 5© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

Mậtmãđốixứng sửdụng cùng một khóa cho việc mã hóa và giảimã. Có

thểnói mậtmãđốixứng là mã một khóa hay mã khóa riêng hay mã thỏa

thuận.

Hiện nay các mậtmãđốixứng và công khai tiếptục phát triển và hoàn

thiện. Mã công khai ra đờihỗtrợmã đốixứng chứkhông thay thếnó, do đó

mã đốixứng đếnnay vẫnđượcsửdụng rộng rãi.

Có ba phương pháp chính trong mật mã khoá bí mật (mật mã khoá riêng

hay mật mã cổ điển):

•Hoán vị

•Thay thế

•Xửlý bit (chủyếunằm trong các ngôn ngữlập trình)

•Ngoài ra còn có phương pháp hỗn hợp thực hiện kết hợp các phương

pháp trên mà điển hình là chuẩn mã dữ liệu (DES – Data Encryption

Standard) của Mỹ.

3.1. Giớithiệuvềhệmật khóa bí mật3.1. Giớithiệuvềhệmật khóa bí mật

Trang 6© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

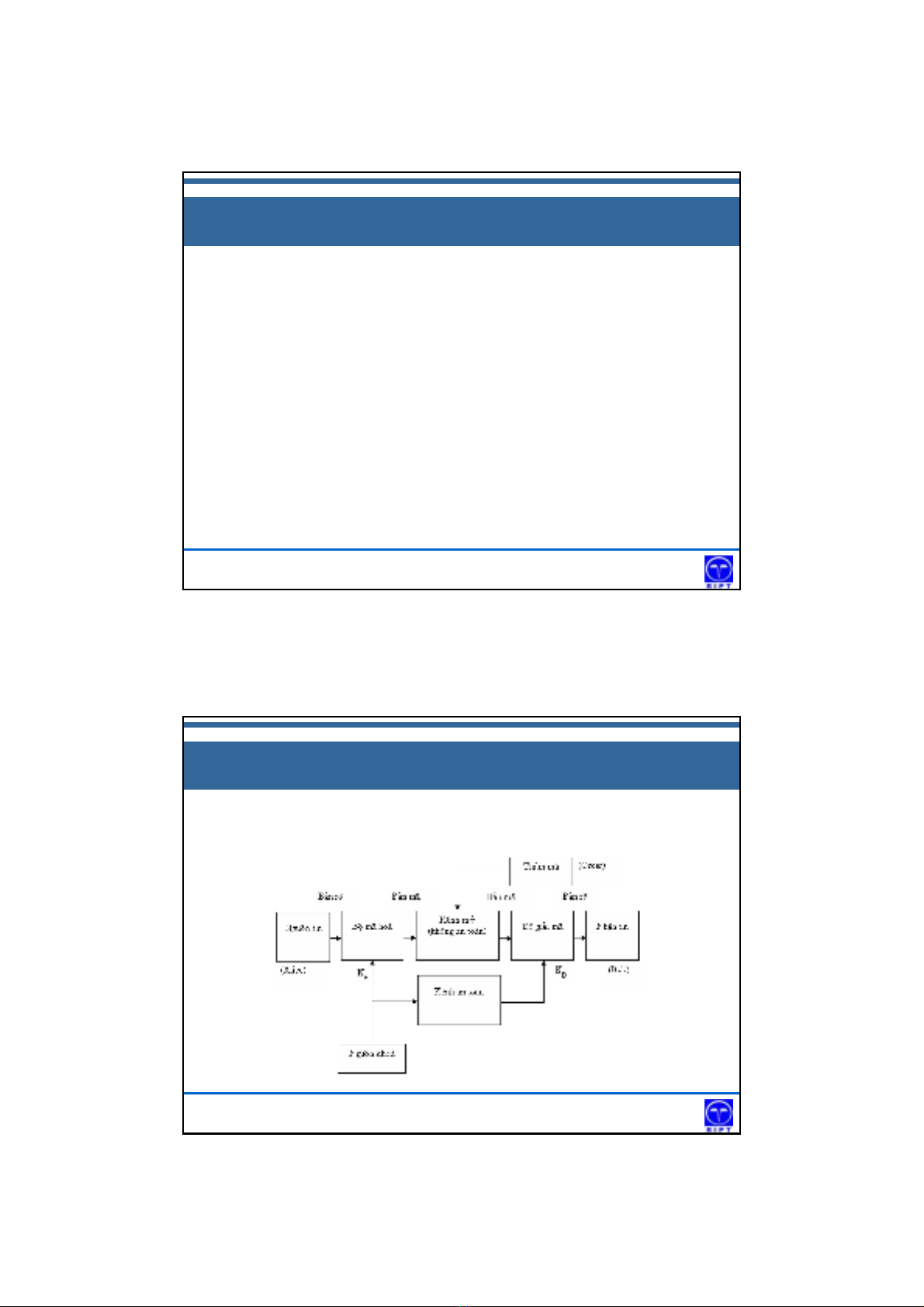

3.1. Giớithiệuvềhệmật khóa bí mật3.1. Giớithiệuvềhệmật khóa bí mật

Sơđồkhốimộthệmậttruyền tin mật:

TT CNTT HN Wednesday, April 25, 2012

CCIT/RIPT 4

Trang 7© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

3.2. Các hệmậtthaythếđơngiản3.2. Các hệmậtthaythếđơngiản

Các Hệmậtthaythếđơnbiểu

•Khi khóa đãđượcchọnthìmỗikítựcủabảnrõđượcánhxạđếnmộtkí

tựduy nhấtcủabảnmã. Do mỗi cách mã hóa nhưvậysẽtương ứng với

một hoán vịcủabảng chữvà hoán vịđó chính là khóa củamãđã cho.

Nhưvậyđộ dài của khóa ở đây là 26 và sốkhóa có thểcó là 26!.

•Ví dụ:Ta có bảnmãtương ứng vớibảnrõtrongbảng chữđơnnhưsau:

Trang 8© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

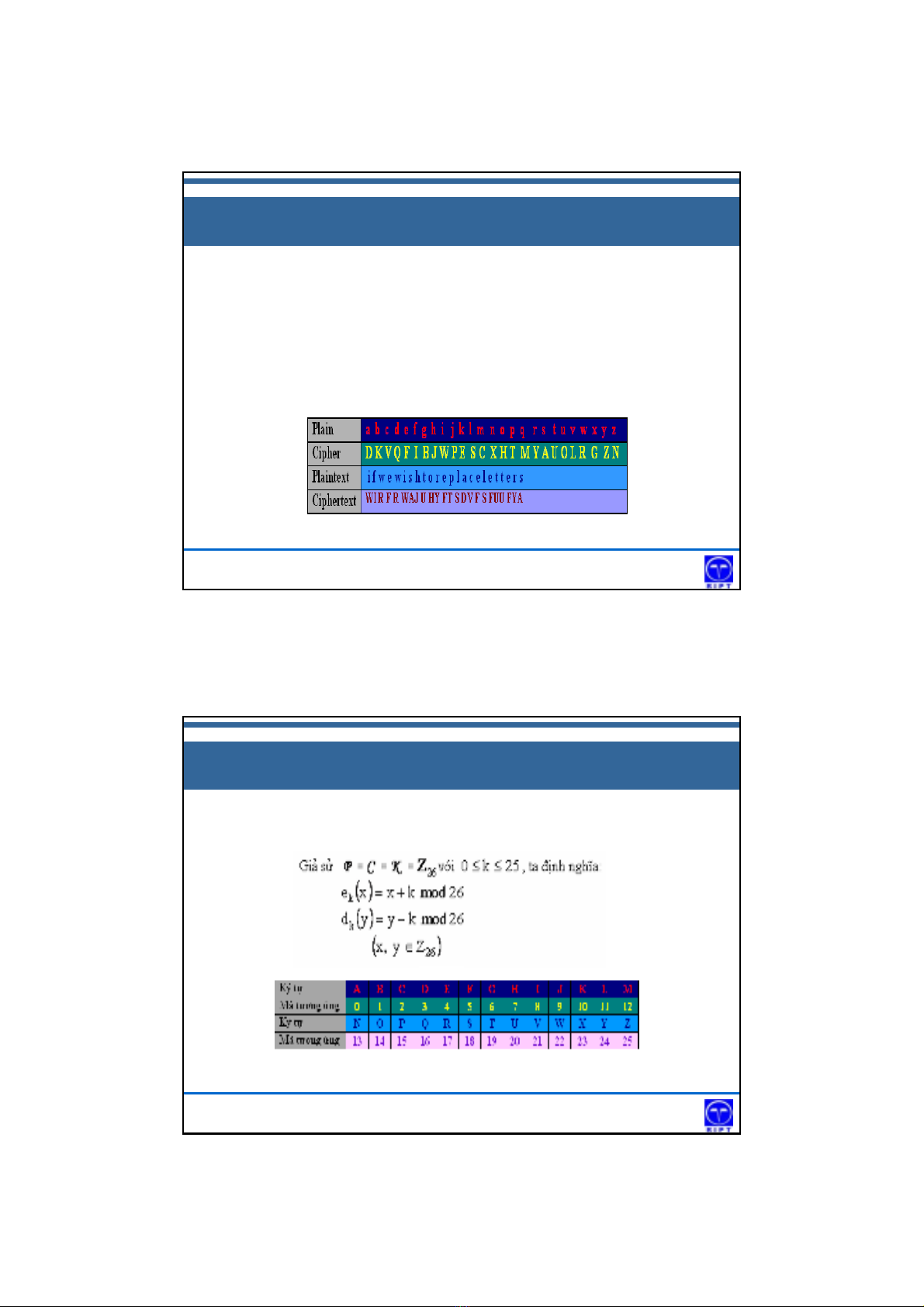

3.2. Các hệmậtthaythếđơngiản3.2. Các hệmậtthaythếđơngiản

•Mậtmãdịch vòng (MDV):

TT CNTT HN Wednesday, April 25, 2012

CCIT/RIPT 5

Trang 9© 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

3.2. Các hệmậtthaythếđơngiản3.2. Các hệmậtthaythếđơngiản

•Xétvídụ: k =5; bảnrõ: meetmeatsunset

•B1: Biếnbản rõ thành dãy sốnguyên theo bảng trên, ta đượcdãy:

12.4.4.19.12.4.0.19.18.20.13.18.4.19

•B2: Thay 5 vào mỗi giá trịtrên và rút gọntổng theo mod 26. Ta được

dãy:

17.9.9.24.17.9.5.24.23.25.18.23.9.24

•B3: Biếndãysốở B2 thành kí tựtương ứng. Ta đượcbảnmã:

RJJYRJFYXZSXJY

Trang 10 © 2009 | CCIT/RIPT

VIỆN KHOA HỌC KỸ THUẬT BƯU ĐIỆN

TRUNG TÂM TƯ VẤN ĐẦU TƯ CHUYỂN GIAO CÔNG NGHỆ

3.2. Các hệmậtthaythếđơngiản3.2. Các hệmậtthaythếđơngiản

•Mã thay thế(MTT)

•Ví dụ:với phép TT trên, từbảnrõ:

meetmeatsunset. Ta thu đượcbảnmã:

THHMTHXMVUSVHM

![Sổ tay Kỹ năng nhận diện & phòng chống lừa đảo trực tuyến [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20251017/kimphuong1001/135x160/8271760665726.jpg)

![Cẩm nang An toàn trực tuyến [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20251017/kimphuong1001/135x160/8031760666413.jpg)