Giới thiệu tài liệu

Tài liệu này giới thiệu về mật mã ứng dụng, tập trung vào khái niệm và các khía cạnh cơ bản của chữ ký số.

Đối tượng sử dụng

Tài liệu này hướng đến sinh viên, nhà nghiên cứu và các chuyên gia trong lĩnh vực mật mã, an toàn thông tin và công nghệ thông tin, những người muốn tìm hiểu sâu về lý thuyết và ứng dụng của chữ ký số.

Nội dung tóm tắt

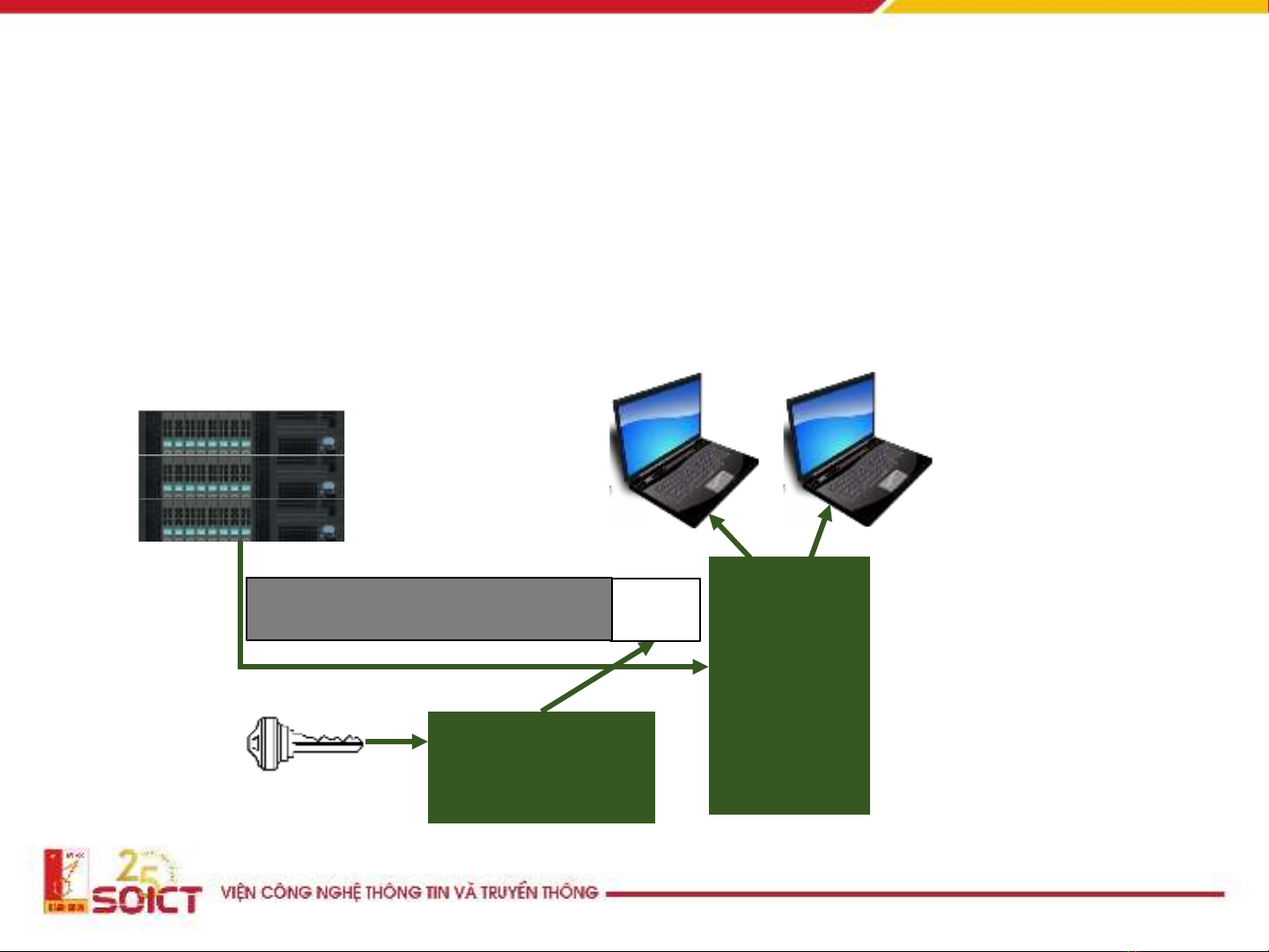

Tài liệu này cung cấp một cái nhìn tổng quan toàn diện về chữ ký số trong lĩnh vực mật mã ứng dụng. Bắt đầu với định nghĩa cơ bản về chữ ký số và sự khác biệt của nó so với chữ ký vật lý, tài liệu làm rõ vai trò của chữ ký số trong việc đảm bảo tính toàn vẹn, xác thực và chống chối bỏ của thông điệp. Các ứng dụng thực tế quan trọng của chữ ký số được trình bày chi tiết, bao gồm việc ký phần mềm để đảm bảo tính xác thực, sử dụng chứng chỉ số trong các giao thức bảo mật như SSL/TLS (ví dụ với Gmail), và cơ chế DKIM để xác thực email, chống giả mạo. Tài liệu cũng đi sâu vào các phương pháp xây dựng chữ ký số, từ việc sử dụng hàm băm kết hợp với thuật toán ký, đến các nguyên lý dựa trên hàm một chiều và hoán vị cửa sập. Các thuật toán chữ ký số phổ biến như RSA và ElGamal được phân tích kỹ lưỡng, bao gồm cấu trúc, quy trình tạo khóa, ký và kiểm tra, cùng với các khía cạnh về tính đúng đắn và an toàn của chúng. Đặc biệt, tài liệu đề cập đến mô hình Random Oracle (ROM) và các sơ đồ như PSS (Probabilistic Signature Scheme) để tăng cường tính an toàn cho chữ ký RSA, cũng như các biến thể của ElGamal dựa trên bài toán Logarit rời rạc. Mục tiêu là trang bị cho người đọc kiến thức nền tảng vững chắc về lý thuyết và ứng dụng của chữ ký số trong bảo mật thông tin.

![Tài liệu kỹ thuật Hệ thống giám sát, bảo đảm an ninh mạng [mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260401/baobinh_011/135x160/81151775182908.jpg)

![Giáo trình Hướng dẫn thực hành Quản trị an toàn hệ thống: Phần 2 [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260306/hoaphuong0906/135x160/83901773031107.jpg)