“Tống khứ” Virus khỏi USB

USB là thiết bị lưu trữ dữ liệu ngoài máy tính đang được sử dụng rộng rãi ngày nay, và việc

bảo vệ chúng không bị vị virus tấn công là một thách thức không nhỏ.

Chúng tôi xin gi

ới thiệu cách đảm bảo an to

àn b

ằng t

ài kho

ản hạn

ch

ế v

à Software

Restriction Policy.

Nh

ững cách như Tắt Shell hardware detection có thể ngăn virus Autorun nhưng có thể làm t

ắt

luôn tính năng Autoplay. Tạo thư mục AUTORUN.INF trên USB có th

ể ngăn virus lây lan

qua tệp autorun.inf nhưng không thể cấm virus ghi các tệp khác. Cả hai cách trên không đ

ảm

bảo chặn hoàn toàn các loại virus/worm…, lây nhờ sự ngờ nghệch của người dùng khi h

ọ

nhấn đúp vào tệp thi hành của nó.

Chúng ta có thể đổ tội cho người dùng khi họ gọi tệp Phimnguoilon.exe, nhưng làm sao họ c

ó

thể luôn nhận ra những mẹo lừa ngày càng tinh vi như đặt tên tệp thi hành trùng với t

ên các

thư mục trên USB, dùng biểu tượng thư mục cho các tệp thi hành chứa mã đ

ộc… Để ngăn

chặn tận gốc các loại mã độc, chúng ta cần kiểm soát chặt chẽ việc thực thi các ph

ần mềm.

Sử dụng tài khoản người dùng có quy

ền hạn chế sẽ ngăn chặn khả năng lây lan của những

loại mã độc cần tới quyền quản trị hệ thống (chẳng hạn như ghi vào m

ục

HKEY_LOCAL_MACHINE trong registry hay lưu tệp vào thư mục Windows).

Với công cụ có tên gọi Software Restriction Policy do Microsoft cung cấp (kể từ phiên b

ản

Windows 2000), chúng ta có thể chặn cả những tệp thi hành do người dùng vô tình hay c

ố ý

đem về máy và chấm dứt nguy cơ mà mọi tệp dạng Phimnguoilon.exe đem tới dù chúng đư

ợc

nguỵ trang bằng cách gì đi nữa. Ý tư

ởng chính của cách kết hợp Software Restriction Policy

với việc sử dụng tài khoản hạn chế có thể được minh hoạ một cách đơn giản bằng hình dư

ới

đây.

Bằng biện pháp phân quyền của Windows (áp dụng cho hệ thống tệp NTFS), chúng ta có th

ể

chỉ cho phép người dùng và mọi loại mã độc “đi theo” họ lưu tệp ở những thư m

ục nhất định,

còn Software Restriction Policy (SRP) sẽ giúp cấm việc thực thi mọi phần mềm nằm ngo

ài

phạm vi hệ thống cho phép.

Cách thiết lập SRP chỉ gồm vài bước khá đơn giản

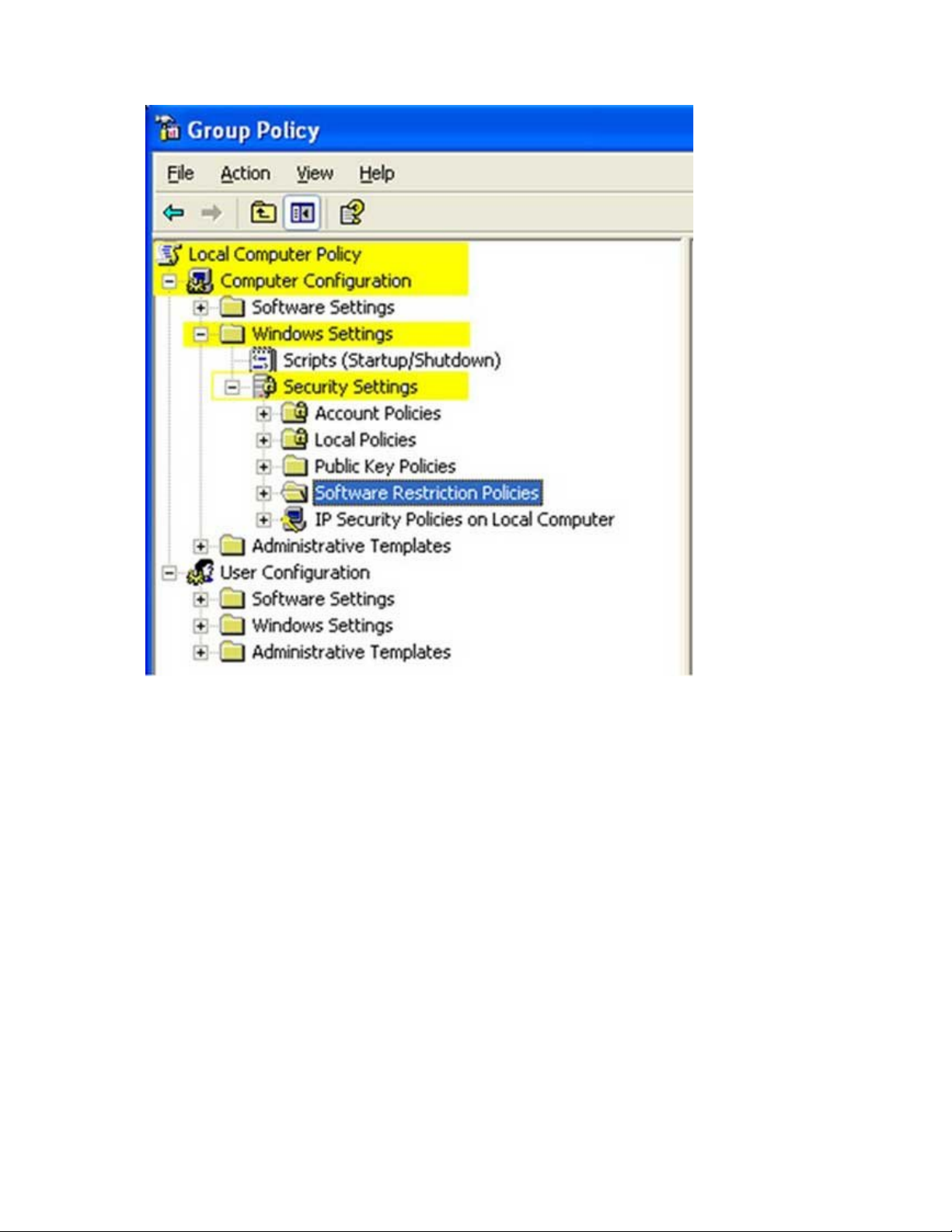

Bước 1: Sau khi đăng nhập bằng tài khoản Administrator, bạn nhấn nút Start > Run rồi g

õ

gpedit.msc vào hộp thoại Run và nhấn nút OK để mở ra màn hình Group Policy. Chuy

ển

tới mục Computer Configuration > Windows Settings > Security Settings r

ồi nhấn chuột

phải vào dòng Software Restriction Policies và tạo một chính sách mới.

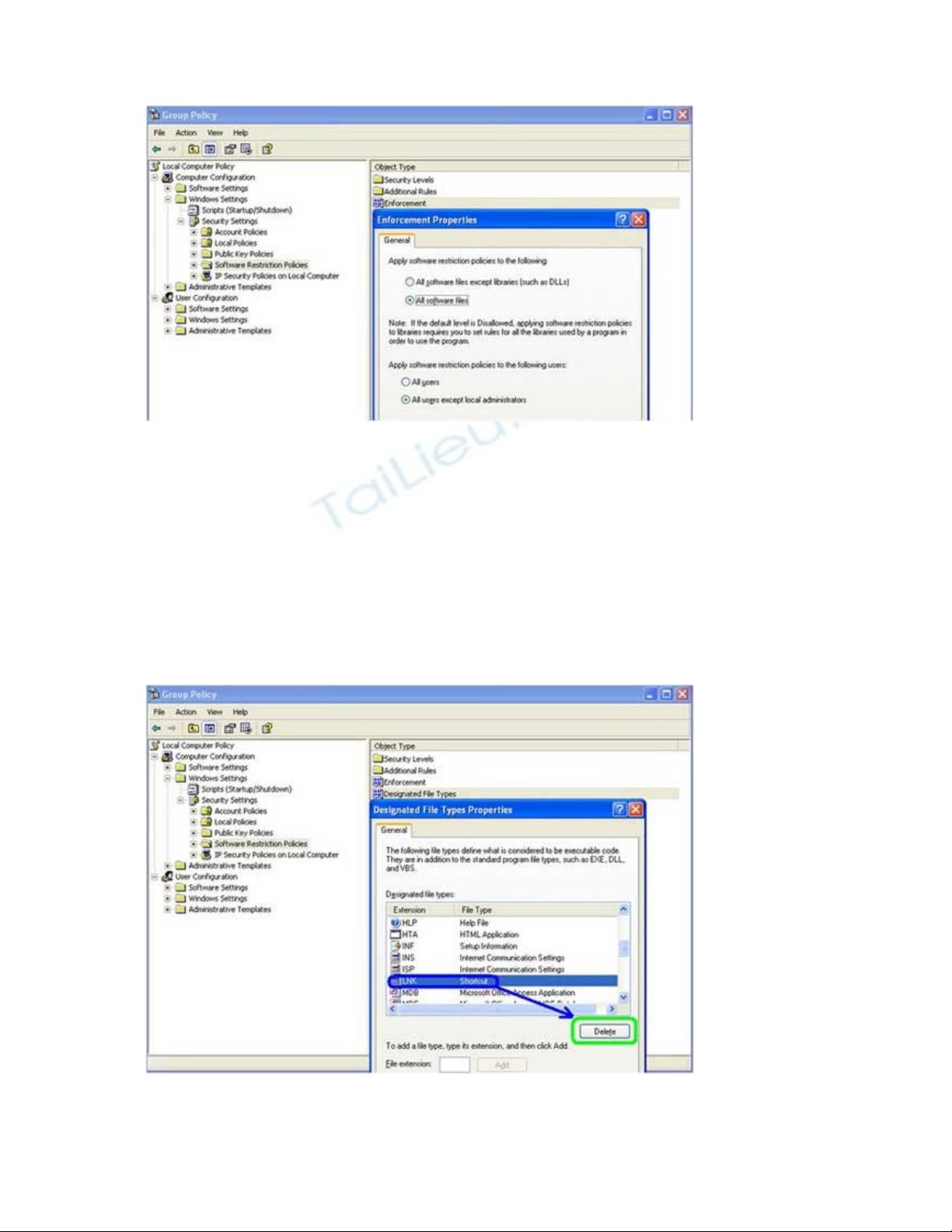

Bước 2: Áp dụng Software Restriction Policy cho tất cả các phần mềm và mọi người d

ùng

trừ những tài khoản thuộc nhóm

Local Administra

tors

bằng cách nhấn đúp v

ào dòng

Enforcement ở khung bên phải của màn hình Group Policy rồi chọn như trong hình dư

ới

đây. Sở dĩ chúng ta cần đặt ngoại lệ cho các tài khoản quản trị local là vì nếu không l

àm như

vậy, việc cài đặt/gỡ bỏ các phần mềm có thể phát sinh lỗi.

Bước 3: Nhấn đúp vào dòng Designated File Types trong khung bên phải của

Group

Policy. Một hộp thoại sẽ mở ra, hãy tìm tới dòng LNK trong danh sách các kiểu tệp và ch

ọn

Delete. Điều này cho phép người dùng sử dụng các shortcut trên Desktop và các biểu tư

ợng

ở thanh Quick Launch như bình thường.

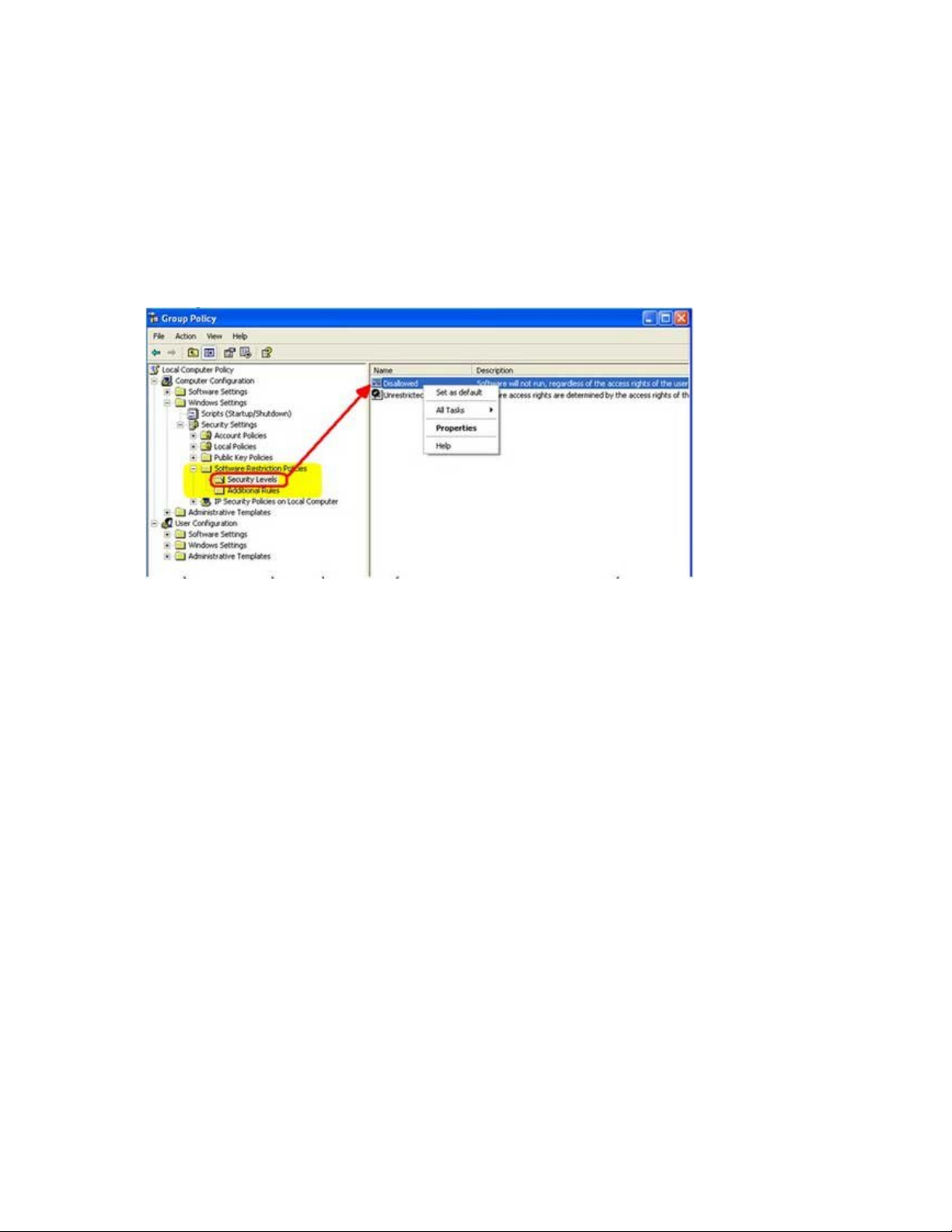

Bước 4: Chuyển tới mục Security Levels đ

ể bật chế độ bảo vệ bằng cách nhấn chuột phải

vào dòng Disallowed rồi chọn Set as default.

Bạn cần xác nhận điều này bằng cách nhấn vào nút Yes khi thông báo sau xuất hiện.

Với những trường hợp ngoại lệ, ví dụ như khi một số phần mềm cài đặt vào thư mục ri

êng,

không nằm trong thư mục Program Files, các bạn có thể nhấn chuột phải v

ào dòng

Additional Rules và chọn New Path Rule để bổ sung quy tắc phụ. Nếu cần quản tr

ị chi tiết

và dễ dàng hơn, các bạn có thể nhờ tới sự trợ giúp của các phần mềm thứ ba.