Tháng 11-2009

PASSWORD VÀ CÁC VẤN ĐỀ LIÊN QUAN

1

HỌC VIỆN CÔNG NGHỆ BƢU CHÍNH VIỄN THÔNG

CƠ SỞ TẠI TP.HỒ CHÍ MINH

ĐỒ ÁN MÔN HỌC:

BẢO MẬT THÔNG TIN

TÌM HIỂU VỀ PASSWORD VÀ

CÁC VẤN ĐỀ LIÊN QUAN

GVHD:Thầy Lê Phúc

Nhóm sinh viên thực hiện:

1. Trƣơng Đình Hoàng

2. Nguyễn Thị Thanh Minh

3. Vũ Thanh Thảo

Tháng 11-2009

PASSWORD VÀ CÁC VẤN ĐỀ LIÊN QUAN

2

Mở đầu

Lúc đầu khi xuất hiện mạng máy tính, nảy sinh vấn đề nhiều ngƣời

cùng sử dụng hệ thống và bảo mật thông tin, nên đã phát sinh ra

password. Password lúc đầu chỉ đơn giản là ngƣời ta dùng một chuỗi

kí tự để ngăn cản sự truy cập của những ngƣời khác.

Khi vấn đề password cracking đang ngày một tăng lên, cùng với sự

tăng tốc về tốc độ của máy tính và sự rẻ dần của bộ nhớ, khả năng

crack password của hacker ngày càng cao và thời gian ngày càng ngắn

lại. Cùng với đó là yêu cầu đối với ngƣời dùng khi sử dụng password

cũng ngày càng cao: password phải đƣợc thay đổi theo chu kì, phải

chọn password có độ mạnh theo quy định, và phải nhớ password của

mình cũng nhƣ giữ bí mật nó.

Từ các vấn đề trên,ta thấy: password là vấn đề nhạy cảm trong một

máy tính, trong một mạng nhỏ cho đến mạng internet rộng lớn. Vì

vậy, nội dung đồ án này sẽ trình bày tổng quát về password và các vấn

đề liên quan nhƣ: xác thực, cracking password, cũng như đánh giá

độ mạnh của một password. Từ đó chúng ta sẽ rút ra những kinh

nghiệm để bảo vệ thông tin của mình trƣớc các cuộc tấn công.

Tháng 11-2009

PASSWORD VÀ CÁC VẤN ĐỀ LIÊN QUAN

3

I.SƠ LƢỢC VỀ VẤN ĐỀ XÁC THỰC:

Nói một cách đơn giản, xác thực là một quá trình nhận dạng người

dùng. Trong môi trƣờng mạng phát triển ngày càng mạnh mẽ, việc xác nhận

chính xác quyền truy cập hợp lệ của ngƣời dùng có ý nghĩa rất lớn trong bảo

mật thông tin. Hiện nay, có khá nhiều phƣơng pháp xác thực, hầu hết các

phƣơng thức xác thực đều dựa trên:

o Những gì bạn biết (Username Password)

o Những gì bạn có (Smart Card, Certificate)

o Những gì là bạn (Sinh trắc học)

A.Xác thực bằng username và password:

1.HTTP Authentications

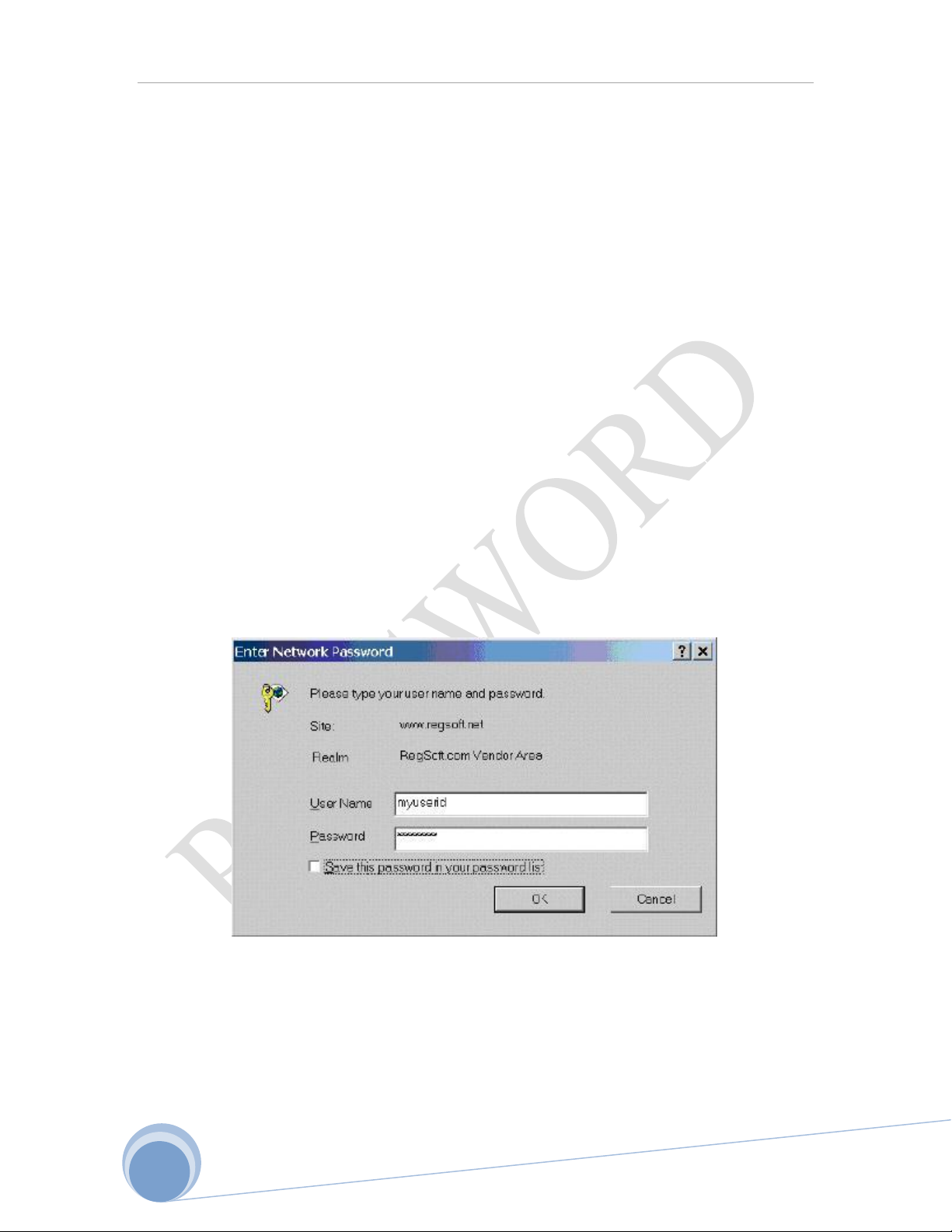

a.Basic Authentication

Là một phƣơng thức xác thực phổ thông có trên nền tảng ứng dụng

Web.Nó sẽ xuất hiện khi Client yêu cầu những thông tin phải

đƣợc xác thực.

Giới hạn những giao thức, cho phép những kẻ tấn công khai thác.

Tháng 11-2009

PASSWORD VÀ CÁC VẤN ĐỀ LIÊN QUAN

4

Sử dụng SSL để mã hóa dữ liệu Username Password để truyền

giữa Client và Server.

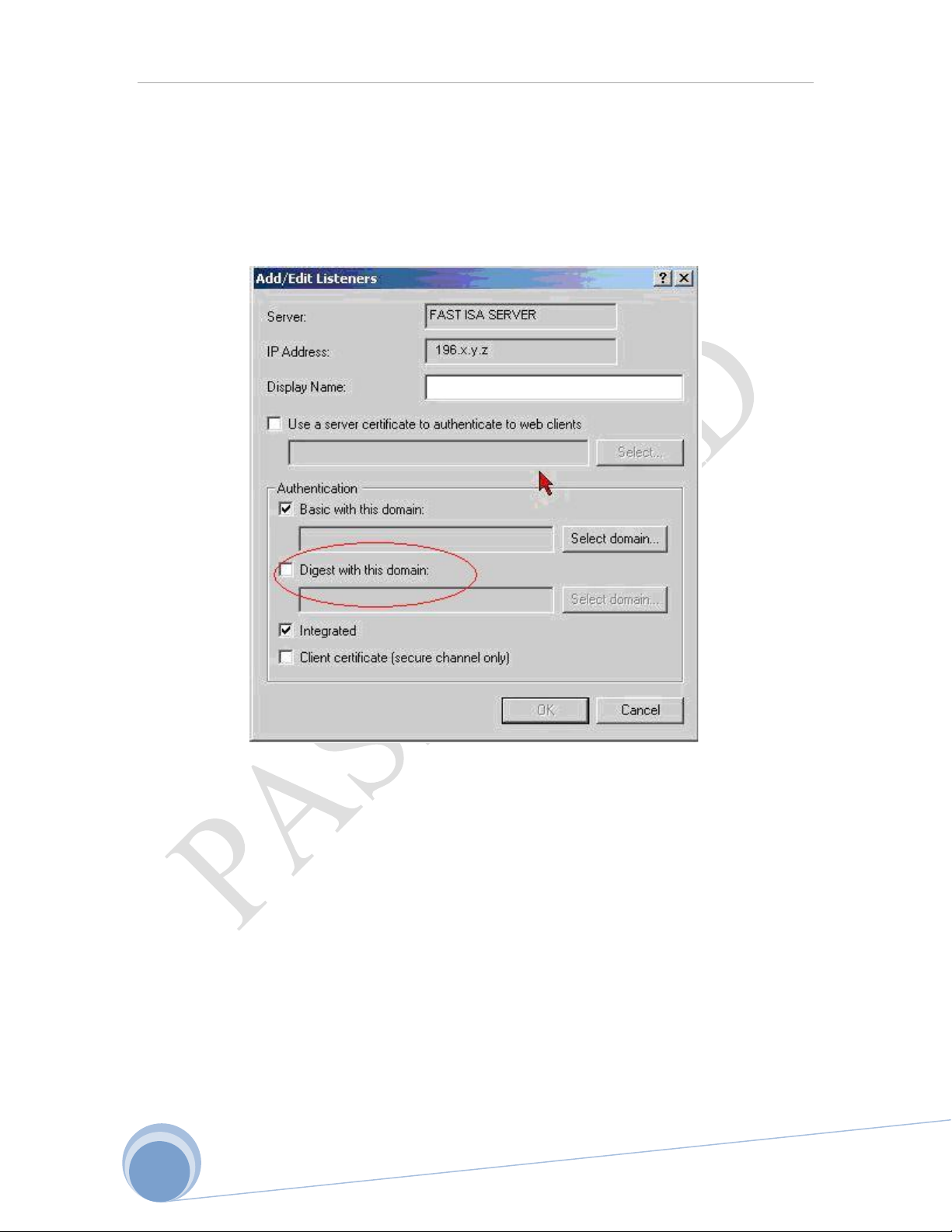

b. Degest Authentication

Đƣợc thiết kế để nâng cao bảo mật hơn phƣơng thức Basic

Authentication

Đƣợc dựa trên nền tảng xác thực Challenge-Response

Nâng cao bảo bảo mật hơn phƣơng thức Basic Authentication, hệ

thống sẽ mã hóa Username Password trƣớc khi truyền đi trên mạng.

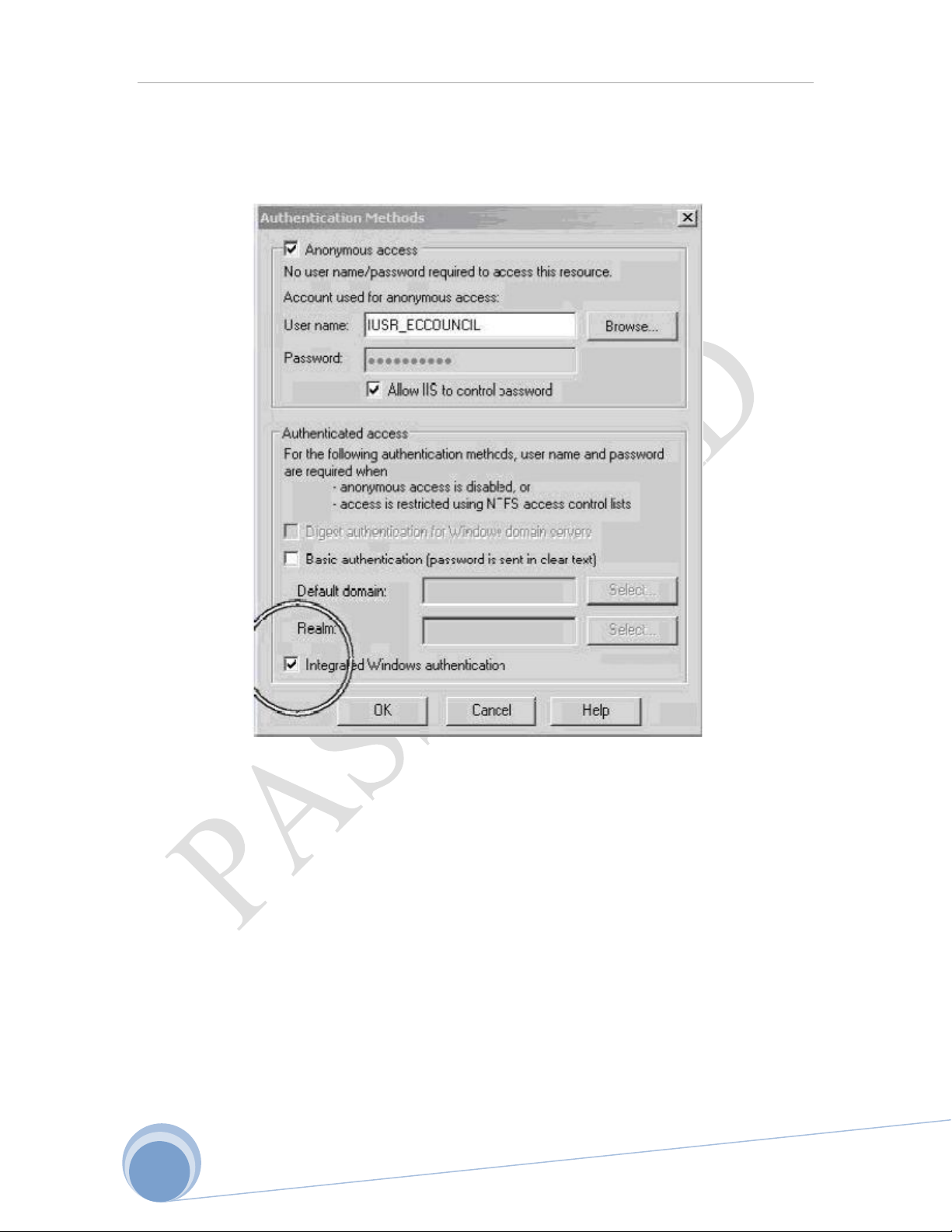

2.Kết hợp với phƣơng thức xác thực NTLM của Windows:

Sử dụng công nghệ xác thực NT LAN Manager (NTLM) cho HTTP

Chỉ làm việc với IE và trên nền tảng Web server là IIS.

Kết hợp với xác thực trên Windows sẽ thích hợp cho môi trƣờng

mạng cục bộ của doanh nghiệp

Tháng 11-2009

PASSWORD VÀ CÁC VẤN ĐỀ LIÊN QUAN

5

Nó là một phƣơng thức xác thực mà không phải truyền bất kỳ thông

tin nào về Username password trên mạng.

3.Negotiate Authentication – Thỏa thuận xác thực:

Đây là một phƣơng thức xác thực mở rộng cho NTLM Authentication

Cung cấp xác thực dựa trên nền tảng Kerberos

Sử dụng quá trình thƣơng lƣợng để quyết định mức độ bảo mật đƣợc

sử dụng.

Nó đƣợc cấu hình và sử dụng không chỉ cho mạng cục bộ.