HĐH m

HĐH mạạng nâng cao

ng nâng cao VII. An to

VII. An toà

àn & b

n & bảảo m

o mậật

t2

2

IV.

IV. C

Cá

ác v

c vấấn đ

n đềềv

vềềan to

an toà

àn v

n và

à

b

bảảo m

o mậật m

t mạạng

ng

•Các vấ n đề về đả m bả o an toàn hệ

thố ng và thông tin.

•Các yế u tố gây mấ t an toàn dữ liệ u, hệ

thố ng và mạ ng.

•Các giả i pháp đả m bả o an toàn dữ liệ u,

hệ thố ng và mạ ng.

HĐH m

HĐH mạạng nâng cao

ng nâng cao VII. An to

VII. An toà

àn & b

n & bảảo m

o mậật

t3

3

Internet v

Internet và

àv

vấấn đ

n đềềan to

an toà

àn

n

•Cùng vớ i sự phát triể n củ a Internet và

mạ ng WWW, các hệ thố ng thông tin ngày

càng trở thành đích củ a các cuộ c tấ n công

tộ i phạ m và độ t nhậ p.

•Các cuộ c tấ n công có thể lan toả rấ t

nhanh và có thể đư ợ c kích hoạ t từ bấ t cứ

nơ i nào trên đị a cầ u.

•Tấ n công mạ ng ngày càng phổ biế n và

tăng nhanh chóng qua từ ng năm.

HĐH m

HĐH mạạng nâng cao

ng nâng cao VII. An to

VII. An toà

àn & b

n & bảảo m

o mậật

t4

4

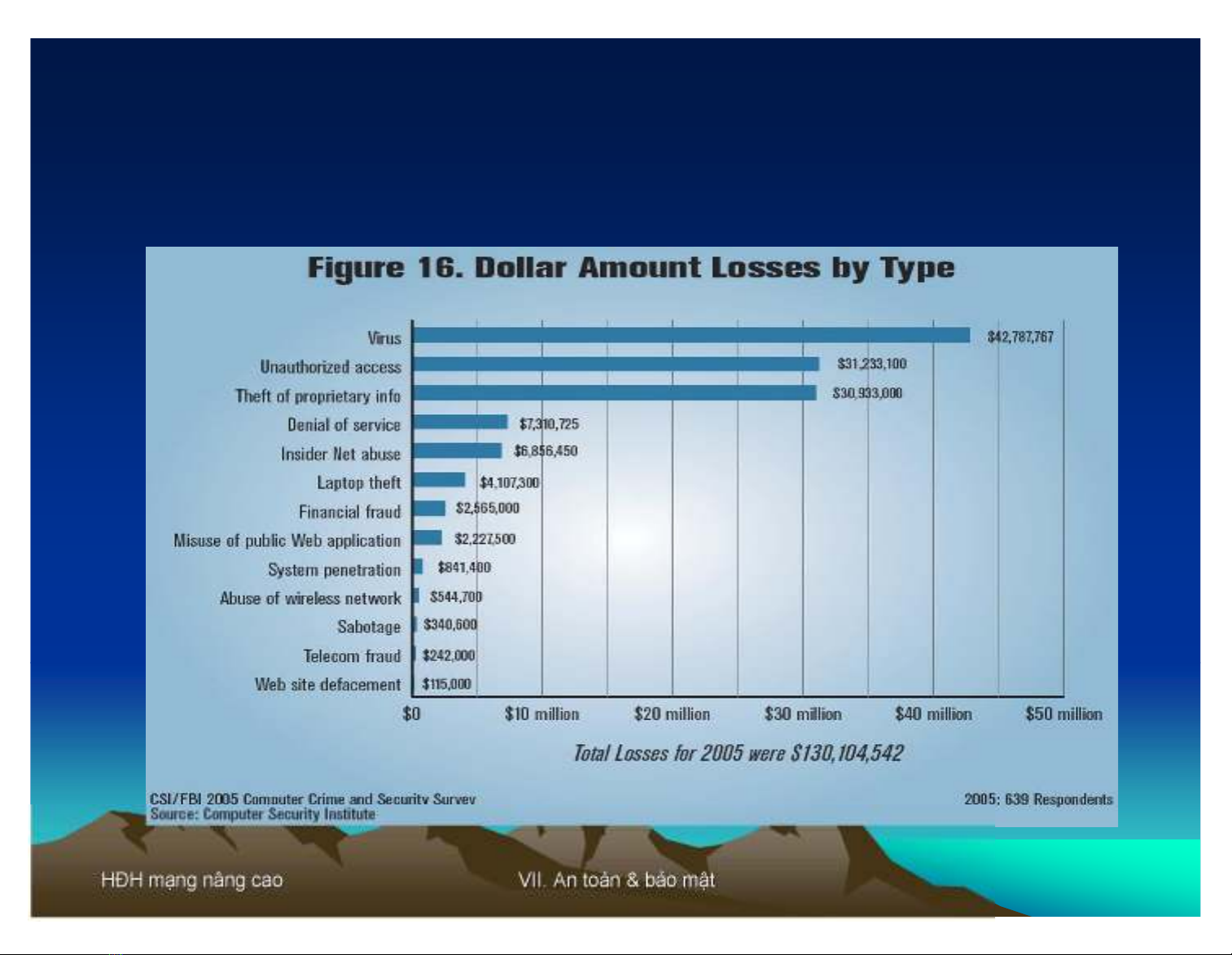

Thi

Thiệệt h

t hạại do c

i do cá

ác d

c dạạng t

ng tấấn công

n công

HĐH m

HĐH mạạng nâng cao

ng nâng cao VII. An to

VII. An toà

àn & b

n & bảảo m

o mậật

t5

5

Virus Related Statistics

Virus Related Statistics

•From Message Labs, 17 Jan, 2004,

http://www.messagelabs.com

– Processing between 50,000 and 60,000 new copies

per hour, "W32/Mydoom.A has exceeded the

infamous SoBig.F virus in terms of copies intercepted,

and the number continues to rise."

– Message Labs collected over 1.2 Million copies of

W32/Mydoom.A-mm

– At its peak infection rate, about 1 in 12 emails on the

Internet were MyDoom Viruses