BỘ GIÁO DỤC VÀ ĐÀO TẠO

TRƯỜNG ĐẠI HỌC THƯƠNG MẠI

BÁO CÁO TỔNG KẾT

ĐỀ TÀI NGHIÊN CỨU KHOA HỌC CẤP TRƯỜNG

GIẢI PHÁP TRUY VẤN TRỰC TIẾP

TRÊN DỮ LIỆU MÃ HÓA NHẰM NÂNG CAO TÍNH BẢO MẬT

CƠ SỞ DỮ LIỆU TRỰC TUYẾN

MÃ SỐ ĐỀ TÀI: CS20-41

Chủ nhiệm đề tài: ThS. Hoàng Ngọc Cảnh

Thành viên tham gia: ThS. Vũ Quang Huy

ThS. Trần Lê Kim Danh

Hà Nội, 3/2021

BỘ GIÁO DỤC VÀ ĐÀO TẠO

TRƯỜNG ĐẠI HỌC THƯƠNG MẠI

BÁO CÁO TỔNG KẾT

ĐỀ TÀI NGHIÊN CỨU KHOA HỌC CẤP TRƯỜNG

GIẢI PHÁP TRUY VẤN TRỰC TIẾP

TRÊN DỮ LIỆU MÃ HÓA NHẰM NÂNG CAO TÍNH BẢO MẬT

CƠ SỞ DỮ LIỆU TRỰC TUYẾN

MÃ SỐ ĐỀ TÀI: CS20-41

Chủ nhiệm đề tài: ThS. Hoàng Ngọc Cảnh

Thành viên tham gia: ThS. Vũ Quang Huy

ThS. Trần Lê Kim Danh

Xác nhận của Trường Đại học Thương mại

Chủ nhiệm đề tài

Hà Nội, 3/2021

MỤC LỤC

DANH MỤC BẢNG BIỂU, HÌNH VẼ ..................................................................... 1

DANH MỤC CHỮ VIẾT TẮT .................................................................................. 2

THÔNG TIN KẾT QUẢ NGHIÊN CỨU .................................................................. 3

MỞ ĐẦU .................................................................................................................... 4

1. Đặt vấn đề ........................................................................................................... 4

2. Tình hình nghiên cứu trong và ngoài nước ........................................................ 7

2.1. Tình hình nghiên cứu trên thế giới .............................................................. 7

2.1.1. Giải pháp tìm kiếm trực tiếp trên dữ liệu mã hóa ................................ 7

2.1.2. Giải pháp tìm kiếm dựa trên chỉ mục mã hóa ...................................... 9

2.1.3. Một số sản phẩm SE được đã được xây dựng .................................... 10

2.2. Tình hình nghiên cứu trong nước .............................................................. 11

2.3. Nhận xét về tình hình nghiên cứu các giải pháp hỗ trợ truy vấn trên dữ

liệu mã .............................................................................................................. 12

3. Mục tiêu nghiên cứu ......................................................................................... 13

4. Đối tượng nghiên cứu ....................................................................................... 13

5. Phạm vi nghiên cứu của đề tài ......................................................................... 13

6. Phương pháp nghiên cứu .................................................................................. 14

7. Nội dung nghiên cứu ........................................................................................ 14

CHƯƠNG 1. BÀI TOÁN BẢO MẬT CƠ SỞ DỮ LIỆU TRỰC TUYẾN............. 15

1. Yêu cầu đối với bài toán bảo mật Cơ sở dữ liệu .............................................. 15

1.1. Hệ quản trị CSDL ...................................................................................... 15

1.2. Vấn đề an toàn CSDL ............................................................................... 16

1.2.1. Một số biện pháp an toàn trong môi trường máy tính ....................... 17

1.2.2. Các biện pháp an toàn ngoài môi trường máy tính ............................ 18

1.2.3. Bảo mật CSDL bằng mật mã ............................................................. 18

1.2.4. Các phương pháp mã hóa tại mức ứng dụng và tại mức CSDL ........ 21

2. Một số phương pháp bảo mật trên các hệ quản trị Cơ sở dữ liệu .................... 23

2.1. Bảo mật trên hệ quản trị CSDL MS SQLSERVER .................................. 23

2.1.1. Phương pháp mã hóa mức ô ............................................................... 23

2.1.2. Phương pháp mã hóa TDE ................................................................. 24

2.1.3. Phương pháp luôn luôn mã hóa (Always Encrypted) ........................ 25

2.2. Bảo mật trên hệ quản trị CSDL Oracle ..................................................... 27

CHƯƠNG 2. BẢO MẬT CƠ SỞ DỮ LIỆU DỰA TRÊN TRUY VẤN TRỰC

TIẾP TRÊN DỮ LIỆU MÃ ..................................................................................... 32

1. Mô hình triển khai máy chủ Proxy ................................................................... 32

2. Các nguyên tắc thiết kế Framework cho máy chủ Proxy ................................. 34

2.1. Nguyên tắc thiết kế 1 ................................................................................. 35

2.2. Nguyên tắc thiết kế 2 ................................................................................. 37

2.3. Nguyên tắc thiết kế 3 ................................................................................. 46

2.4. Nguyên tắc thiết kế 4 ................................................................................. 49

3. Thực nghiệm và đánh giá ................................................................................. 51

KẾT LUẬN VÀ KIẾN NGHỊ .................................................................................. 60

1. Kết luận ............................................................................................................ 60

2. Kiến nghị .......................................................................................................... 60

TÀI LIỆU THAM KHẢO ........................................................................................ 61

Tài liệu tham khảo nước ngoài ............................................................................. 61

Tài liệu tham khảo trong nước ............................................................................. 62

PHỤ LỤC ................................................................................................................. 62

1

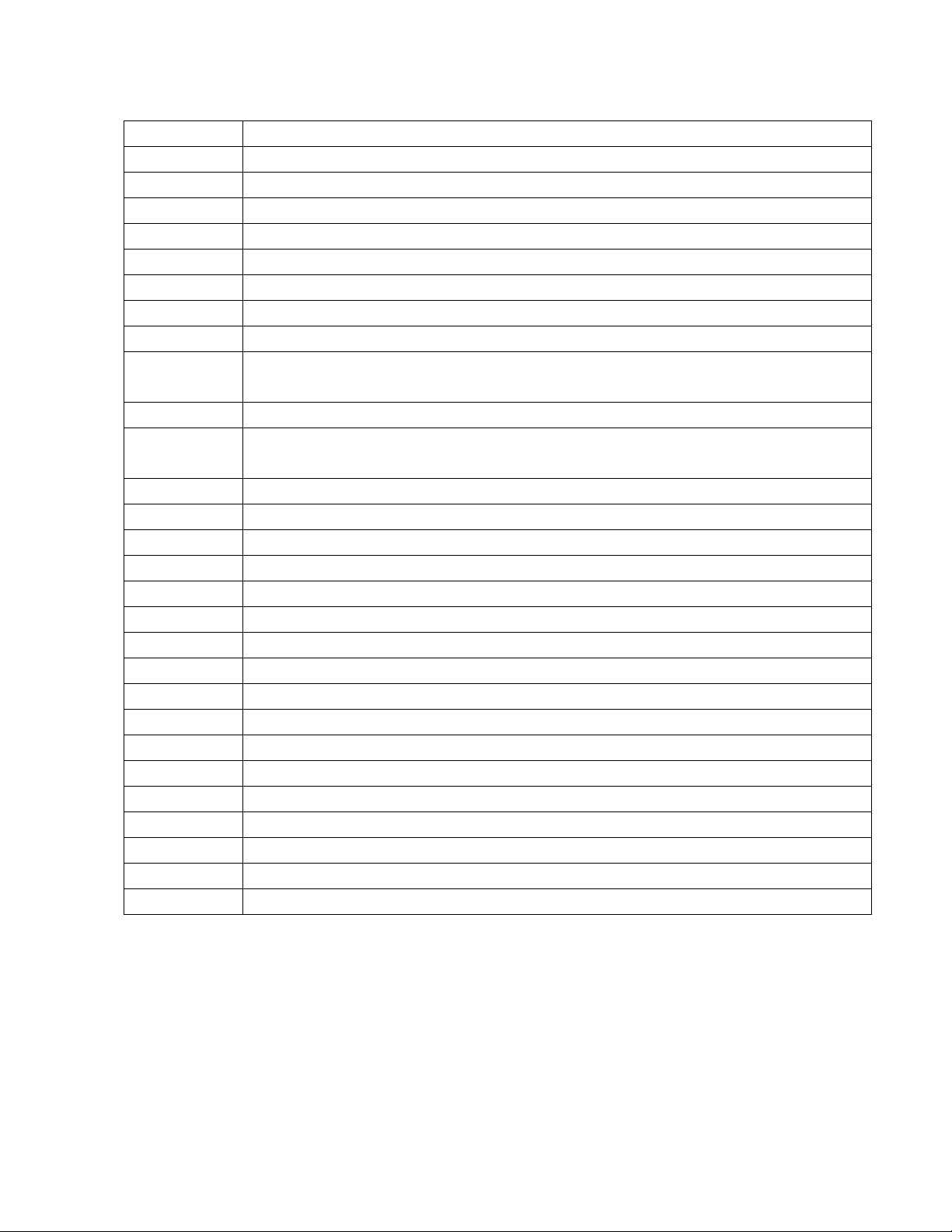

DANH MỤC BẢNG BIỂU, HÌNH VẼ

Bảng/Hình

Tên Bảng/Hình

Bảng 1

Bộ lệnh thử nghiệm

Bảng 2

Kết quả thử nghiệm các câu lệnh

Hình 1

Nhu cầu sử dụng điện toán đám mây tại các tổ chức – doanh nghiệp

Hình 2

Vấn đề rủi ro khi sử dụng điện toán đám mây

Hình 3

Xử lý câu lệnh truy vấn trên dữ liệu mã hóa với mô hình DAS

Hình 4

Mối quan hệ giữa các tiêu chí phải đạt được của hệ thống SE

Hình 5

Phân loại các kỹ thuật Searchable Encryption (SE)

Hình 6

Một số hệ quản trị CSDL dạng SQL và NoSQL điển hình

Hình 7

Thị phần hệ quản trị CSDL quan hệ, Hadoop & NoSQL và các CSDL không

quan hệ khác

Hình 8

Thị phần của các hệ quản trị CSDL thương mại năm 2016

Hình 9

Các phương pháp mã hóa bảo mật CSDL – a. Mã hóa mức lưu trữ; b. Mã hóa

mức CSDL; c. Mã hóa mức ứng dụng.

Hình 10

Các giải pháp bảo mật CSDL sử dụng các module tin cậy

Hình 11

Mô hình giải pháp bảo mật được thực hiện bên trong hệ quản trị

Hình 12

Mô hình giải pháp bảo mật được thực hiện bên ngoài hệ quản trị

Hình 13

Mô hình giải pháp bảo mật dựa trên các khả năng mở rông của các hệ quản trị

Hình 14

Mô hình mã/giải mã CSDL sử dụng tầng chuyển đổi trung gian

Hình 15

Mô hình mã/giải mã CSDL sử dụng cơ chế sẵn có trong CSDL

Hình 16

Kiến trúc mã hóa CSDL trong suốt

Hình 17

Kiến trúc mã hóa kiểu luôn luôn mã hóa

Hình 18

Kết quả kiểm tra hiệu năng mã hóa AE của SQL Server

Hình 19

Kiến trúc an toàn của Oracle

Hình 20

Mã hóa dữ liệu trong suốt

Hình 21

Mô hình ngữ cảnh chung hệ thống bảo mật CSDL

Hình 22

Mô tả các bước truy vấn trên CSDL mã

Hình 23

Mô tả mô hình triển khai các thành phần trong hệ thống bảo mật CSDL

Hình 24

Mô tả cấu trúc CSDL thử nghiệm

Hình 25

Giao diện phần mềm SQL_Proxy_Framework

Hình 26

Giao diện Demo thực thi 1 câu lệnh SQL

![Vaccine và ứng dụng: Bài tiểu luận [chuẩn SEO]](https://cdn.tailieu.vn/images/document/thumbnail/2016/20160519/3008140018/135x160/652005293.jpg)