ĐẠI QUỐC GIA HÀ NỘI

TRƯỜNG ĐẠI HỌC CÔNG NGHỆ

NGUYỄN TƯ THỤC

NGHIÊN CỨU ỨNG DỤNG CHỮ KÝ SỐ

TRONG QUÁ TRÌNH GỬI NHẬN TÀI LIỆU ĐIỆN TỬ

Ngành: Công nghệ Thông tin

Chuyên ngành: Hệ thống Thông tin

Mã số: 60480104

TÓM TẮT LUẬN VĂN THẠC SĨ CÔNG NGHỆ THÔNG TIN

Hà Nội - 2016

2

MỤC LỤC

MỤC LỤC................................................................................................... 2

DANH MỤC CÁC TỪ VIẾT TẮT ............................................................ 4

DANH MỤC CÁC BẢNG ......................................................................... 5

DANH MỤC CÁC HÌNH VẼ .................................................................... 5

LỜI MỞ ĐẦU ............................................................................................. 6

1. Đặt vấn đề ............................................................................................... 6

2. Mục đích của luận văn ............................................................................ 6

3. Đối tượng và phạm vi nghiên cứu .......................................................... 6

4. Phương pháp nghiên cứu ........................................................................ 6

5. Bố cục luận văn ....................................................................................... 7

Chương 1. Giao dịch điện tử và các vấn đề bảo đảm an toàn .................... 8

1.1. Giao dịch điện tử .................................................................................. 8

1.2. An toàn thông tin ................................................................................ 8

1.3. Các nguy cơ mất an toàn thông tin ...................................................... 8

1.4. Thực trạng mất an ninh an toàn trong giao dịch điện tử ...................... 8

1.5. Các giải pháp bảo đảm An toàn thông tin. ........................................... 9

1.6. Kết luận chương 1 ................................................................................ 9

Chương 2. Cơ sở mật mã ứng dụng trong an toàn bảo mật thông tin ........ 9

2.1. Tổng quan về hệ mật mã ...................................................................... 9

2.2. Hệ mật mã khóa đối xứng .................................................................... 9

2.2.1. Khái quát hệ mật mã khóa đối xứng ............................................. 9

2.2.2. Ưu nhược điểm của hệ mã hóa đối xứng .................................... 10

2.3. Hệ mật mã khóa công khai ................................................................ 10

2.3.1. Khái quát hệ mật mã khóa công khai.......................................... 10

2.3.2. Ưu nhược điểm của hệ mật mã khóa công khai ......................... 10

2.3.3. Thuật toán RSA .......................................................................... 11

2.4. Hàm băm ............................................................................................ 12

2.4.1. Khái niệm .................................................................................... 12

2.4.2. Đặc tính của hàm băm ................................................................ 12

2.4.3. Một số tính chất cơ bản của hàm băm ........................................ 12

2.4.4. Vai trò của hàm băm ................................................................... 12

2.5. Chữ ký số ........................................................................................... 12

2.5.1. Khái niệm .................................................................................... 12

2.5.2. Cách tạo chữ ký số ...................................................................... 13

2.5.3. Sơ đồ chữ ký số ........................................................................... 13

2.5.4. Một số chữ ký phổ biến .............................................................. 13

2.5.5. Ưu điểm và ứng dụng của chữ ký số .......................................... 13

2.5.6. Phân phối khóa công khai ........................................................... 13

2.5.7. Chứng thư số ............................................................................... 13

3

2.5.7.1. Các phiên bản chứng thư số .................................................. 13

2.5.8. Hạ tầng khóa công khai .............................................................. 14

2.5.8.1. Chức năng PKI ...................................................................... 14

2.5.8.2. Các thành phần của PKI ........................................................ 14

2.5.8.3. Hoạt động của PKI ................................................................ 15

2.5.8.4. Các mô hình của PKI ............................................................ 15

2.6. Kết luận chương 2 .............................................................................. 15

Chương 3. Giải pháp ứng dụng chữ ký số trong quá trình gửi nhận ....... 16

3.1. Thực trạng ứng dụng chữ ký số trong nước....................................... 16

3.1.1. Giá trị pháp lý của chữ ký số ...................................................... 16

3.1.2. Hệ thống chứng thư số trong nước ............................................. 16

3.1.3. Dịch vụ chứng thực chữ ký số trong nước ................................. 16

3.2. Khái quát về hệ thống quản lý văn bản và điều hành ........................ 17

3.3. Nhu cầu an toàn, an ninh thông tin trong gửi nhận văn bản điện tử.. 17

3.4. Giải pháp ứng dụng chữ ký số ........................................................... 17

3.4.1. Giới thiệu mô hình kết nối liên thông ......................................... 17

3.4.2 Giải pháp chữ ký số .................................................................. 17

3.4.2.1. Xây dựng giải pháp ký số trên nền Web ............................... 17

3.5. Xây dựng ứng dụng ........................................................................... 18

3.5.1. Mô hình giải pháp ký số tài liệu ................................................. 18

3.5.2. Phân tích thiết kế giải pháp ......................................................... 19

3.5.2.1. Chức năng cần thiết của yêu cầu xác thực ............................ 19

3.5.2.2. Phân tích thiết kế các thành phần của mô hình .................... 19

3.6. Kết quả của giải pháp ......................................................................... 21

3.7. Kết luận chương 3 .............................................................................. 22

KẾT LUẬN VÀ HƯỚNG PHÁT TRIỂN ................................................ 23

TÀI LIỆU THẢM KHẢO ........................................................................ 24

4

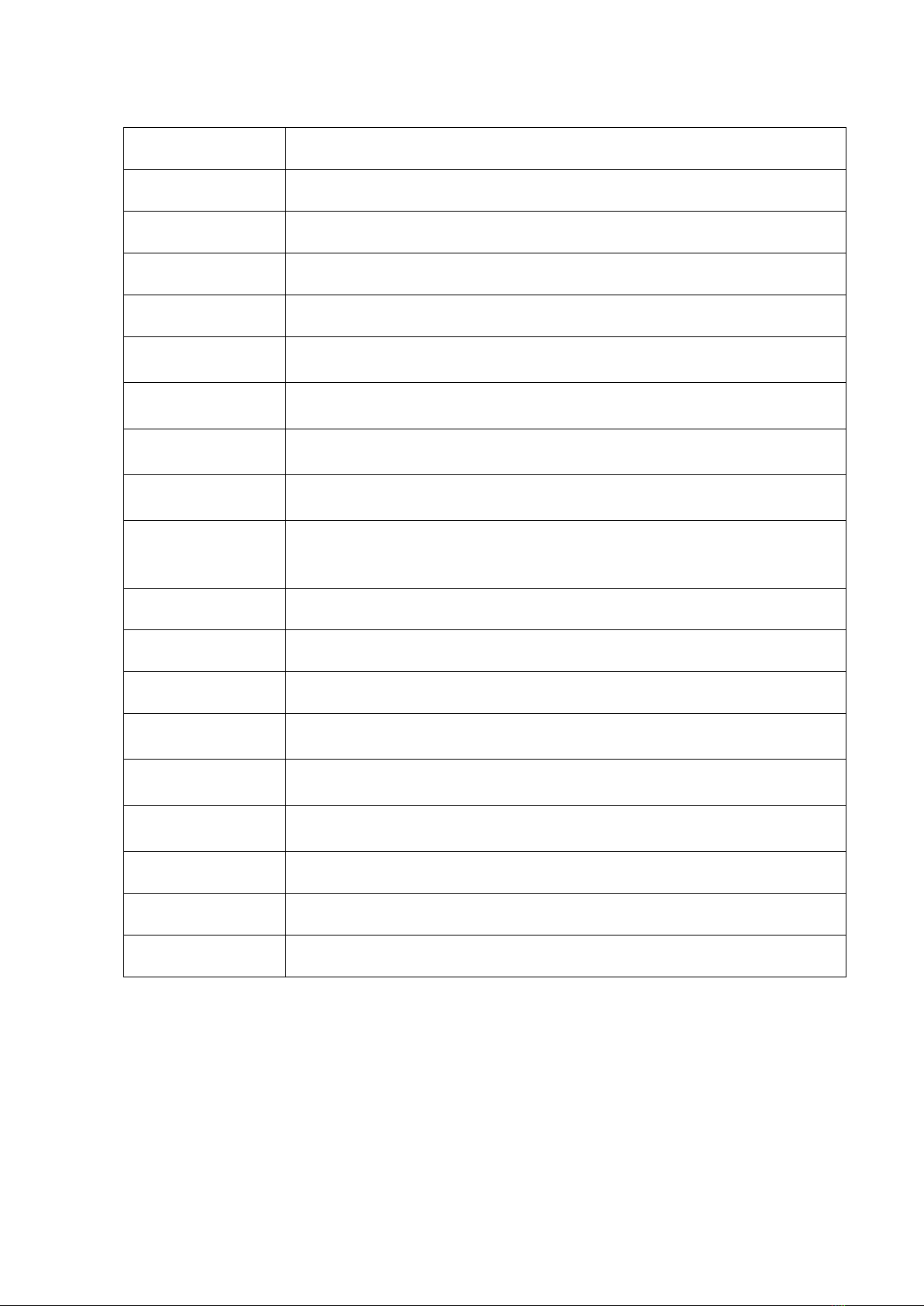

DANH MỤC CÁC TỪ VIẾT TẮT

Chữ viết tắt

Ý nghĩa

ATTT

An toàn thông tin

AES

Advanced Encryption Standard – Chuẩn mã hóa nâng cao

CNTT

Công nghệ thông tin

CA

Certificate Authority – Cơ quan chứng thực số

DDoS

Distributed denial of service – Từ chối dịch vụ

DES

Data Encryption Standard- Chuẩn Mã hóa Dữ liệu

DS

Digital Signature – Chữ ký số

DSS

Digital Signature Standard - Chuẩn chữ ký số

FIPS PUB

Federal Information Processing Standards – Chuẩn xử lý thông

tin

MD 5

Message Digest algorithm 5 - giải thuật của hàm băm

OID

Object Identifier - kiểu định dạng

PKCS

Public Key Cryptography Standards - Chuẩn mã hóa công khai

QLVB&ĐH

Quản lý vă bản và điều hành

RSA

Rivest Shamir Adleman – Mã hóa công khai

SHA

Secure Hash Algorithm –Thuật toán băm an toàn

SSL

Secure Socket Layer - Giao thức an ninh thông tin

TMĐT

Thương mại điện tử

URL

Uniform Resource locator - Liên kêt dân địa chỉ web

5

DANH MỤC CÁC BẢNG

Bảng 1.1 Tổng hợp số liệu thống kê ATTT Việt Nam 2015 ................................ 8

DANH MỤC CÁC HÌNH VẼ

Hình 2.1 Mật mã đối xứng .................................................................................. 10

Hình 2.2 Mã hóa khóa công khai ........................................................................ 10

Hình 2.3 Sơ đồ biểu diễn thuật toán RSA ........................................................... 11

Hình 2.4 Minh họa hàm băm ............................................................................... 12

Hình 2.5 Lược đồ tạo và kiểm tra chữ ký số ....................................................... 13

Hình 2.6 X.509 version 3 .................................................................................... 14

Hình 2.7 Mô hình PKI ........................................................................................ 14

Hình 3.1 Hệ thống chứng thực số trong nước ..................................................... 16

Hình 3.2 Mô hình liên thông gửi nhận văn bản điện tử ...................................... 17

Hình 3.3 Mô hình xác thực trên Web tổng quan ................................................. 18

Hình 3.4 Mô hình giải pháp ký số ....................................................................... 18

Hinh 3.5 Thiết bị Token ...................................................................................... 19

Hình 3.6 Lược đồ ký số trên hệ thống ................................................................. 19

Hình 3.7 Lược đồ xác thực văn bản ký số .......................................................... 20

Hình 3.8 Giao diện phát hành văn bản ................................................................ 21

Hình 3.9 Văn bản đã được ký số (pdf) ................................................................ 21

Hình 3.10 Văn bản đã được ký số (.docx) .......................................................... 21