Chương 2: MỐI ĐE DỌA VÀ CÁC KIỂU TẤN CÔNG

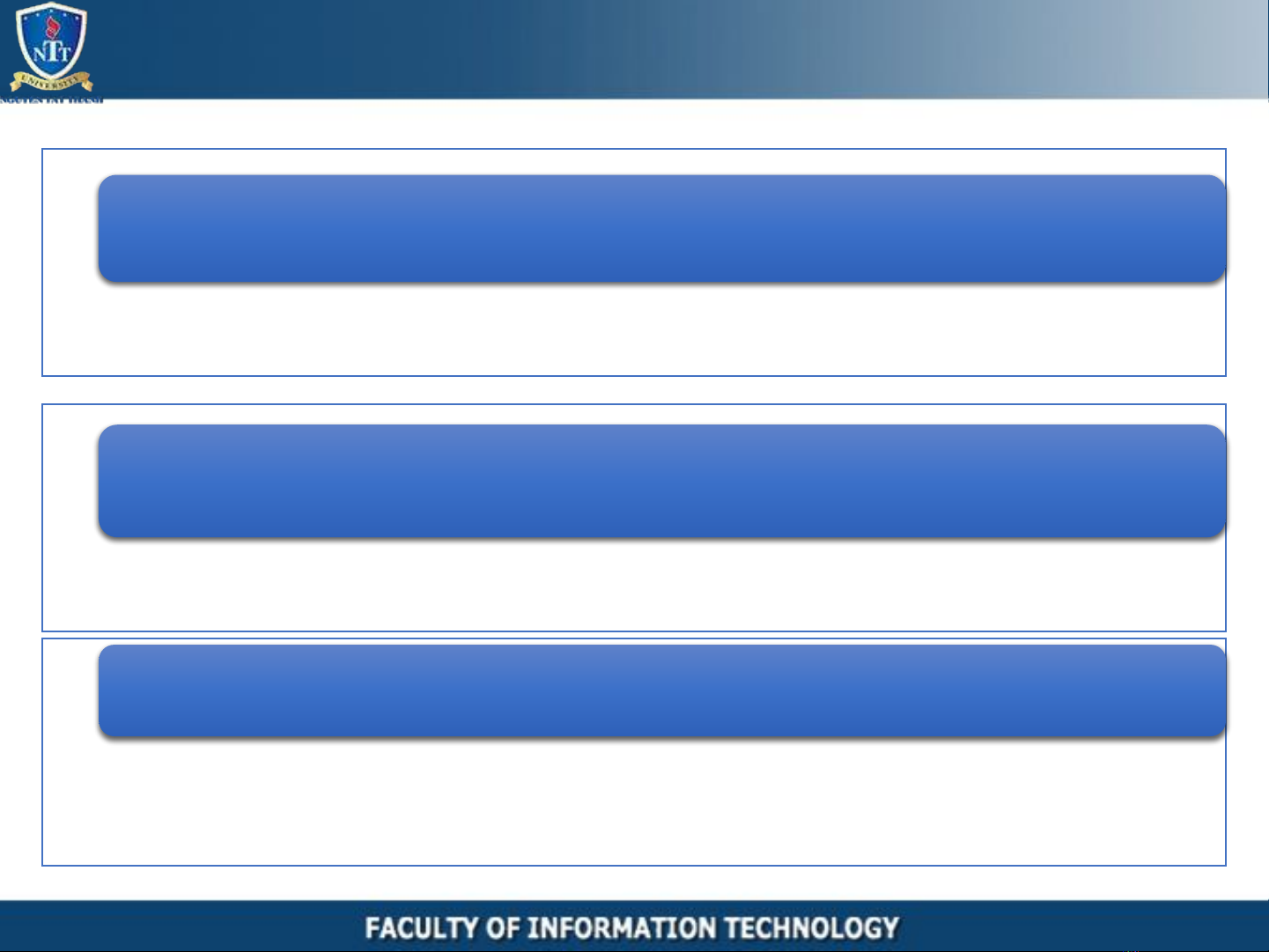

Chức năng

Các mối đe dọa

Các kiểu tấn công

2

Chức năng ATTT đối với DN

• Chức năng:

• Bảo vệ các tính năng hoạt động của tổ chức

• Chức năng của doanh nghiệp

• Bảo vệ sự thu thập và sử dụng dữ liệu.

• An toàn dữ liệu

• Tạo điều kiện cho hoạt động an toàn của các ứng dụng

• Phần mềm, ứng dụng, website

• Bảo vệ tài sản công nghệ của tổ chức

• PC, Server, router, ...

Chức năng ATTT đối với DN

• Chức năng:

• Bảo vệ các tính năng hoạt động của tổ chức

• Chức năng của doanh nghiệp

• Bảo vệ sự thu thập và sử dụng dữ liệu.

• An toàn dữ liệu

• Tạo điều kiện cho hoạt động an toàn của các ứng dụng

• Phần mềm, ứng dụng, website

• Bảo vệ tài sản công nghệ của tổ chức

• PC, Server, router, ...

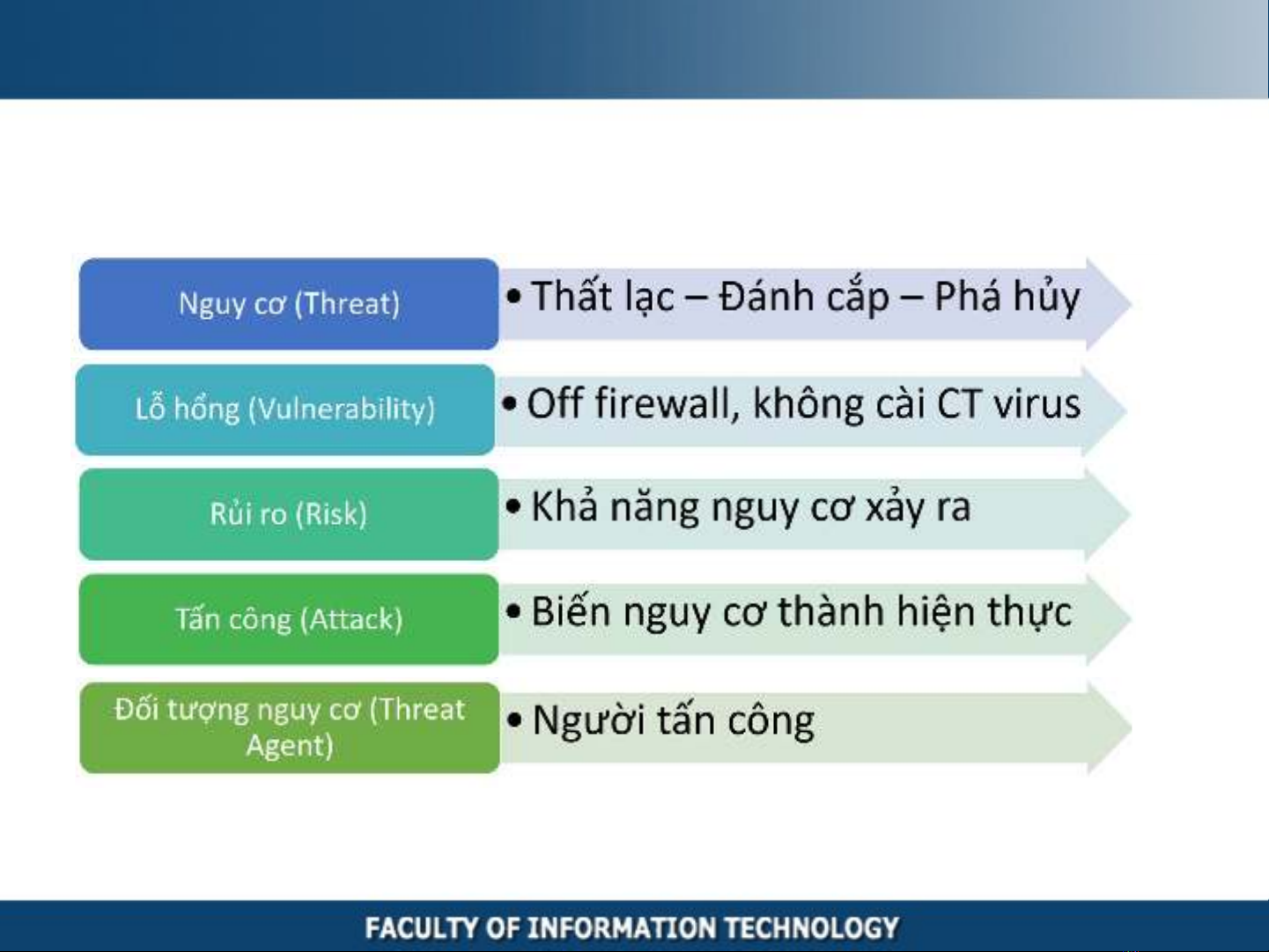

Khái niệm

Chức năng của ATTT đối với DN

![Bài giảng An toàn và bảo mật thông tin Trường ĐH Thương Mại (2022) [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2023/20230117/diepvunhi/135x160/4541673953095.jpg)

![201 câu hỏi trắc nghiệm Chiến lược kinh doanh [chuẩn nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260513/hoacattuong2026/135x160/69851778818013.jpg)