Qun tr H thng thông tin

1

ĐO ĐC & AN NINH MÁY TÍNH

1

CHƯƠNG 7

Mc tiêu hc tp

1. Mô t s xut hin ca k nguyên thông tin và cách th!c

đ#o đ!c máy tính nh hư(ng vic s) d+ng h thng thông

tin

2. Tho lu/n nh0ng quan tâm đ#o đ!c v3i “s riêng tư”, chính

xác, đ7c trưng, và truy xut thông tin

3. Đnh nghĩa t;i ph#m máy tính, và các lo#i t;i ph#m máy tính

4. Phân bit các thu/t ng0 “computer virus,” “worm,” Trojan

Horse

5. Gii thích ý nghĩa khái nim “an ninh h thng thông tin” và

mô t đưFc các cách gii quyGt hin nay

2

Ni dung

I. Đ$o đ'c Tin hc

II. Hành vi ph$m ti trên máy tính

III. An ninh H/ th0ng thông tin

3

I. Đ$o đ'c tin hc

1. Tính riêng tư

2. Tính chính xác

3. Tài s8n thông tin

4. Quy;n truy xu<t thông tin

5. Hành vi đ$o đ'c

4

I. Đ$o đ'c tin hc

5

Đ$o đ'c máy tính

Các vn đI và các chuJn mc vI hành vi trong vic s)

d+ng h thng thông tin bao gKm s riêng tư, tính chính

xác, tài sn thông tin và quyIn truy xut.

1.Tính riêng tư – Information Privacy

6

Tính riêng tư (Information Privacy)

Nh0ng thông tin mà cá nhân phi tiGt l; cho ngưNi khác

trong quá trình xin vic hay mua hàng trc tuyGn

SE riêng tư cFa thông tin và v<n đ; phát sinh

Ăn trm thông tin “mt”

Vic đánh cQp các thông tin riêng ca cá nhân (s tài khon,

PIN T) đV mua chu, vay tiIn, mua hàng hóa, ho7c vay

mưFn, hay nói cách khác là nh0ng khon nF không bao giN

tr. Đây là vn đI đ7c bit vì:

• Vô hìnhv3i n#n nhân, hZ không biGt điIu gì đã xy ra

• Rt khó s)a ch0a T bao gKm các h/u qu có thV

• Có kh năng t^n tht không thV bù đQp

Qun tr H thng thông tin

2

1.Tính riêng tư – Information Privacy

7

Chn các Web sites đưMc các tN ch'c đc lp giám sát

S) d+ng các sites đánh giá đV chZn các sites “an toàn” (e.g

epubliceye.com)

Qu8n trP “tính riêng tư”

Tránh vi/c lưu các Cookies trên máy

Cài đ7t trình duyt đV “ch7n” vic ký g)i cookies lên máy

tính khi duyt Web

CRn thn khi nhn các thư yêu cSu

Hãy dùng tài khon email khác v3i tài khon bình thưNng

đV bo vI các thông tin riêng, tránh b xâm ph#m b(i các

ngưNi dùng bt kỳ trên máy tính ca b#n

2.Tính chính xác – Information Accuracy

8

Tính chính xác (Information Accuracy)

Các vn đI đm bo xác thc xut x! và tính trung thc

(authenticity and fidelity) ca thông tin, và xác đnh các trách

nhim vI các lfi trong thông tin làm nguy h#i ngưNi khác

NguTn lUi

Các lfi trong kGt xut ca máy tính có thV bQt nguKn tg 2

nguKn là:

• LUi kW thut – lfi gii thu/t, truyIn thông và/hay quá

trình x) lý khi nh/n, x) lý, lưu tr0, và trình bày thông tin

• LUi do con ngưXi – do ngưNi nh/p d0 liu vào h thng

thông tin gây ra

3.Tài s8n thông tinY Information Property

9

Tài s8n thông tin (Information property)

Tài sn thông tin liên quan đGn vic ai s( h0u thông tin

và thông tin có thV đưFc bán và trao đ^i như thG nào?

Ví d

Ai là ngưNi s( h0u thông tin đưFc lưu tr0 trong hàng ngàn

cơ s( d0 liu b(i ngưNi bán ln, công ty nghiên c!u tiGp th?

Các công ty lưu tr0 cơ s( d0 liu vI khách hàng và

nh0ng ngưNi đăng ký là ngưNi s( h0u thông tin, hZ đưFc

t do buôn bán

3.Tài s8n thông tinY Information Property

10

Quy;n s[ h\u thông tin (Information Ownership)

Thu;c vI các t^ ch!c lưu tr0 thông tin nGu nó đưFc chuyVn

giao T ngay c khi “không nhn thc” do s) d+ng các sites

đó (e.g. kho sát trc tuyGn)

Đi;u l/ riêng tư (Privacy Statements )

ĐưFc các t^ ch!c thu th/p thông tin nêu ra và cách th!c

s) d+ng chúng. VI pháp lý có 2 lo#i

• Internal Use – chq dùng trong ph#m vi t^ ch!c

• External Use – có thV bán ra bên ngoài

4. Quy;n truy xu<t thông tin

11

Quy;n truy xu<t thông tin (Information Accessibility)

Các vn đI liên quan đGn vic cá nhân/ t^ ch!c có quyIn

thu th/p nh0ng thông tin gì ca ngưNi khác và cách th!c

s) d+ng chúng

Ai có quy;n?

• Bn thân cá nhân/ t^ ch!c

• Chính ph – s) d+ng các phsn mIm tiên tiGn (e.g

Carnivore), kiVm soát t!c thNi ho7c sau đó các lưu

lưFng email, và tt c các ho#t đ;ng lên m#ng

• NgưNi thuê – có quyIn (trong ph#m vi gi3i h#n) giám

sát, ho7c truy xut các ho#t đ;ng trên các máy tính hay

m#ng ca công ty khi hZ đã công b chính sách đó v3i

nhân viên

5. Hành vi đ$o đ'c

• Trong thNi đ#i Internet, ngoài pháp chG đi

v3i t;i ph#m máy tính, tính riêng tư và bo m/t

còn có các chuJn mc vI đ#o đ!c.

• NhiIu doanh nghip đ7t ra qui tQc cho vic s)

d+ng công ngh thông tin và các h thng máy

tính m;t cách có đ#o đ!c.

• NhiIu t/p đoàn máy tính chuyên nghip cũng

đ7t ra nh0ng qui tQc đ#o đ!c cho các doanh

nghip thành viên.

12

Qun tr H thng thông tin

3

5. Hành vi đ$o đ'c

• Hsu hGt trưNng đ#i hZc và nhiIu h thng

trưNng hZc c;ng đKng đã đI ra nh0ng qui tQc cho

sinh viên, các khoa, các phòng ban và nhân viên

vI đ#o đ!c s) d+ng máy tính.

• Hsu hGt t^ ch!c và trưNng hZc đ;ng viên tt c

ngưNi dùng h thng hành đ;ng có trách nhim,

đ#o đ!c, và hFp pháp.

13

5. Hành vi đ$o đ'c

• Nh0ng hành vi csn ngăn ch7n:

S) d+ng máy tính đV h#i ngưNi khác

Gây cn tr( công vic trên máy tính ca ngưNi

khác

Tò mò các t/p tin (files) ca ngưNi khác

Sao chép và s) d+ng phsn mIm không có bn

quyIn

S) d+ng tài nguyên máy tính ca ngưNi khác mà

chưa đưFc cp quyIn

14

5. Hành vi đ$o đ'c

• Nh0ng hành vi đưFc khuyGn khích:

Nên suy nghĩ vI nh hư(ng xã h;i ca nh0ng

chương trình mà đang viGt và các h thng

đang thiGt kG.

S) d+ng máy tính theo cách có cân nhQc và tôn

trZng ngưNi khác.

15

II. Hành vi ph$m ti trên máy tính

1. Các hành vi truy xu<t b<t hMp pháp

2. Hacking và Craking

3. Các hình th'c ti ph$m

4. B8n quy;n phSn m;m

5. Virus máy tính

16

1. Hành vi truy xu<t b<t hMp pháp

17

S) d+ng máy tính đV thc hin các hành vi không hFp

pháp như:

• ThEc hi/n hành vi ph$m ti trên máy tính (e.g đăng

nh/p vào h thng máy tính nhwm xâm h#i đGn máy

tính ho7c d0 liu lưu tr0 trong máy đó)

• Dùng máy tính đg ph$m ti

(e.g. ly cQp s thn tín d+ng trong CSDL ca t^ ch!c)

• Sh dng máy tính đg hU trM các hành vi ph$m ti

(e.g. lưu thông tin vI các giao dch bt hFp pháp)

2. Hacking và Cracking

18

Hackers

Thu/t ng0 dùng mô t ngưNi truy c/p trái phép vào máy

tính đV tìm hiVu vI các máy tính đó.

• Ra đNi đV mô t các sinh viên ca MIT tìm cách truy

c/p mainframes trong nh0ng năm 1960s

• Hin nay đưFc dùng ph^ biGn đV chq vic giành quyIn

truy c/p trái phép v3i mZi lý do

Crackers

Thu/t ng0 mô t nh0ng ngưNi đ;t nh/p h thng máy

tính v3i ý đK xâm h#i ho7c thc hin hành vi ph#m t;i.

• Phá ho#i d0 liu

• Đánh cQp thông tin

Qun tr H thng thông tin

4

3. Các hình th'c ti ph$m

Có nhi;u hình th'c ti ph$m:

– S) d+ng máy tính đV đánh cQp tiIn, tài sn ho7c

lga g#t tiIn ca ngưNi khác. Ví d+: qung cáo

hàng gim giá trên trang Web đu giá, nh/n đơn

hàng và thanh toán sau đó g)i hàng kém cht

lưFng.

– Đánh cQp và thay đ^i thông tin.

– Đánh cQp thông tin ho7c phá hư h thng máy tính

sau đó tng tiIn n#n nhân.

19

3. Các hình th'c ti ph$m

Có nhi;u hình th'c ti ph$m:

– Nh0ng tên khng b công ngh (Technozterrorists) cài

đ7t các chương trình phá hy vào h thng máy tính

sau đó đe dZa và tng tiIn n#n nhân.

– Hình th!c t;i ph#m phát tán virus làm phá ho#i h

thng máy tính ho7c ngăn ch7n dch v+ trên trang web.

– Vic s) d+ng Internet làm phát sinh nhiIu hình th!c t;i

ph#m như xut hin các trang web có n;i dung không

lành m#nh (phn đ;ng, đKi tr+y,T)

20

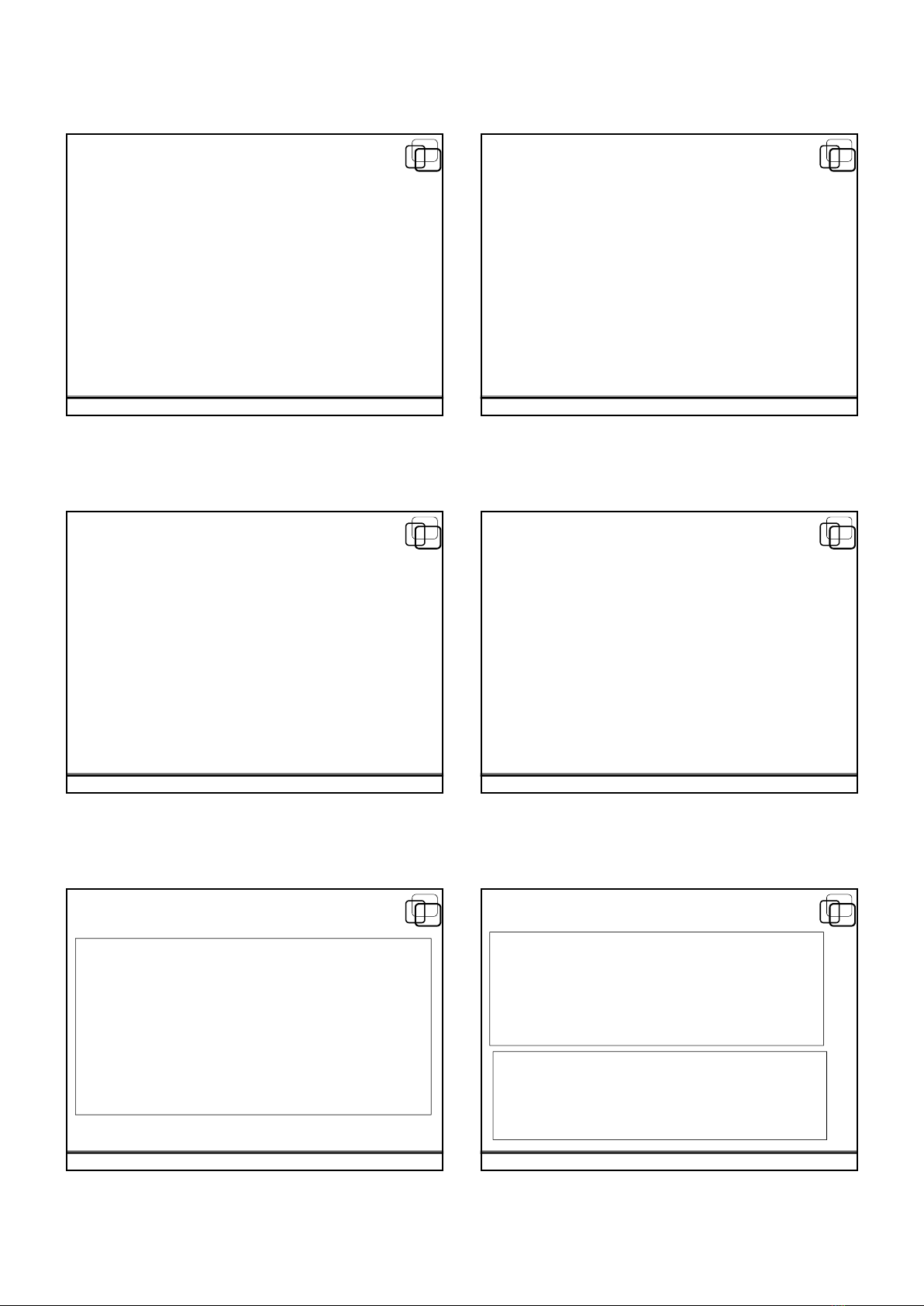

4. B8n quy;n phSn m;m

• Nh0ng ngưNi phát triVn và sn xut phsn mIm

mun bán đưFc càng nhiIu bn sn phJm ca hZ

càng tt.

• NgưNi bán không mun bt c! ai đó mua 1 bn

phsn mIm sau đó nhân ra thành nhiIu bn và bán

l#i cho ngưNi khác.

• Nhà cung cp cũng bi quan vI kh năng các công

ty mua 1 bn phsn mIm !ng d+ng sau đó t#o ra

nhiIu bn và phân phi cho nhân viên.

21

4. B8n quy;n phSn m;m

Tình hình vi ph$m b8n quy;n (2008)

22

5. Virus máy tính

23

Viruses

Các chương trình phá ho#i ho#t đ;ng bình thưNng ca h

thng máy tính bwng các hành vi ác ý gây nguy h#i ho7c

phá hy các t/p tin trên máy b nhi{m. Các lo#i virus:

• Boot Sector – nhi{m vào phsn đĩa dùng đV kh(i đ;ng.

• File Infector – nhi{m vào files như .doc, .exe, T

• Combination – có kh năng hoán đ^i gi0a boot và file

đV đánh lga các trình dit virus

• Attachment – lây theo ezmail khi m( file đính kèm

(attachment). Có kh năng t g)i theo đa chq

Worms

Đo#n mã phá ho#i có kh năng nhân bn và lan r;ng trên

m#ng máy tính. Nó gây nguy h#i bwng cách nhi{m vào b;

nh3 làm h thng ho#t đ;ng ch/m thay vì phá hy t/p tin

5. Virus máy tính

24

Trojan Horses

Các chương trình này không có kh năng nhân bn nhưng có

thV gây nguy h#i bwng cách ch#y Jn các chương trình trên máy

b nhi{m (i.e m;t s game t t#o account trên máy đV truy c/p

trái phép)

Logic or Time Bombs

BiGn thV Trojan Horse (không nhân bn và Jn mình)

đưFc thiGt kG đV chN s kin kích ho#t. (i.e. nhân

viên l/p trình s} phá ho#i khi hZ nghq vic)

• Time Bombs – kích ho#t b(i thNi gian (e.g. sinh nh/t)

• Logic Bombs – kích ho#t b(i tác v+ nào đó (e.g. nh/p

m/t khJu nào đó)

Qun tr H thng thông tin

5

5. Virus máy tính

Virus phát tán theo cách:

1. Hacker t#o virus và đính kèm nó vào chương trình ho7c

t/p tin trên Website.

2. NgưNi dùng ti vI nghĩ rwng đó là t/p tin ho7c chương

trình bình thưNng. Khi ti xong, nó nhi{m vào các t/p

tin và chương trình khác trên máy tính.

3. NgưNi dùng g)i mail, chia sn t/p tin ch!a virus cho

nhiIu b#n bè, đKng nghip.

4. Virus phán tán m;t cách nhanh chóng thông qua

Internet.

25

III. An ninh h/ th0ng thông tin

1. Các bi/n pháp qu8n trP an toàn

2. Các higm ha v; an ninh và kW thut phòng ch0ng

26

1. Các bi/n pháp qu8n trP an toàn

27

An ninh trong h/ th0ng thông tin

Các bin pháp phòng ngga gi0 cho tt c các lĩnh vc ho#t

đ;ng h thng thông tin đưFc an toàn kh•i các hành vi truy

c/p trái phép

Các bin pháp

KiVm soát

truy xut

Qun tr ri ro

Chính sách và

th t+c an ninh

Sao lưu và

ph+c hKi

1. Các bi/n pháp qu8n trP an toàn

28

Qu8n trP rFi ro

• Kigm toán m'c đ an ninh nh/n d#ng mZi lĩnh vc h

thng thông tin và các quá trình kinh doanh

• Phân tích rFi ro xác đnh giá tr tài sn đang đưFc bo v

• Các phương án da trên phân tích ri ro

z Gi8m thigu rFi ro – hin thc các phương án tích cc đV

bo v h thng (e.g. firewalls)

z Ch<p nhn rFi ro – không csn bin pháp phòng chng

z Chuygn đNi rFi ro – (e.g. mua bo hiVm)

Kigm soát truy xu<t

Đm bo an toàn bwng cách chq cho phép truy xut nh0ng gì

csn đV làm vic (ti thiVu)

• Xác thc (Authentication) – xác thc nhân thân trư3c khi

truy xut

• KiVm soát truy xut (Access Control)– Cp quyIn chq nh0ng

lĩnh vc mà ngưNi dùng có quyIn (e.g. accout)

1. Các bi/n pháp qu8n trP an toàn

29

10/30/2011

Các thF tc và chính sách

Tài liu chính th!c vI cách th!c s) d+ng, m+c tiêu và các x)

lý khi không phù hFp

Sao lưu và phc hTi

• Sao lưu – đnh kỳ sao chép d phòng các d0 liu h thng

thiGt yGu và lưu vào nơi an toàn (e.g. backup tape)

• Ho$ch đPnh phc hTi sE c0 – các th t+c chi tiGt đưFc

dùng đV khôi ph+c kh năng truy xut đGn các h thng

ch yGu (e.g. viruses hay h•a ho#n)

• Phc hTi sE c0 – thc hin các th t+c ph+c hKi bwng

cách dùng công c+ backup đV ph+c hKi h thng vI tr#ng

thái gsn nht trư3c khi nó b t^n tht

2.Higm ha an ninh & kW thut phòng ch0ng

30

10/30/2011

Higm ha an ninh

• M$o danh (Identity Theft)

• Tr ch0i phc v (Denial of Service) – tn công các

websites qua các máy “zombie” làm tràn site shuts

down không ho#t đ;ng

• Khác: Spyware, Spam, Wireless Access, Viruses

KW thut phòng ch0ng

Ph^ biGn gKm:

• B!c tưNng l)a – Firewalls

• Sinh trQc hZc (Biometrics)

• M#ng riêng o và mã hóa

![Bài giảng An toàn và bảo mật thông tin Trường ĐH Thương Mại (2022) [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2023/20230117/diepvunhi/135x160/4541673953095.jpg)

![Giáo trình Thương mại điện tử Trường CĐ Cơ điện Hà Nội [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2026/20260323/lionelmessi01/135x160/31461774380597.jpg)