Bài giảng môn học:

AN NINH MẠNG

TRƯỜNG ĐẠI HỌC NGUYỄN TẤT THÀNH

KHOA CÔNG NGHỆ THÔNG TIN

Số tín chỉ: 3

Tổng số tiết: 60 tiết

(30 LT + 30 TH)

Giảng viên: ThS. Phạm Đình Tài

Tel: 0985.73.39.39

Email: pdtai@ntt.edu.vn

Môn học: AN NINH MẠNG

Các kỹ thuật tấn công mạng.

Bài 1

Các kỹ thuật mã hóa và xác thực

Bài 2

Triển khai hệ thống Firewall

Bài 3

Chứng thực trên Firewall

Bài 4

Thiết lập các chính sách truy cập

Bài 5

Bảo vệ Server công cộng

Bài 6

Bảo mật truy cập từ xa

Bài 7

- 2 -

Bài 4: Chứng thực trên Firewall

Giao tiếp mạng khác qua Firewall

Chứng thực người dùng qua Firewall

Các phương thức chứng thực của FW

Cấu hình chứng thực trong ISA Firewall

Triển khai Firewall Client bằng WPAD

Giao tiếp mạng khác qua Firewall

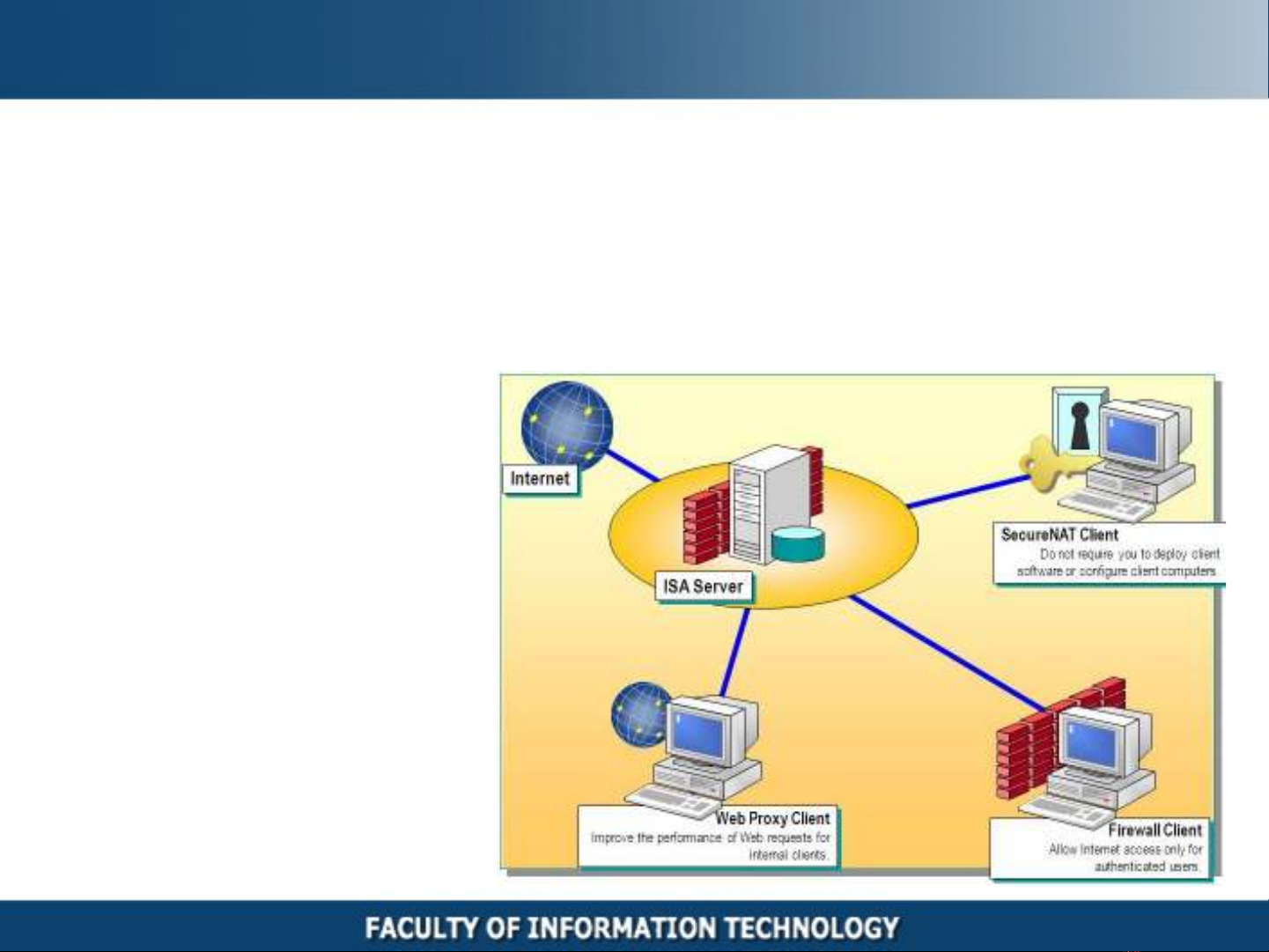

• Tính năng mặc định của Firewall:

• Firewall là một Router, bao gồm ROUTE và NAT.

• Firewall là một Proxy Server.

• Các phương thức truy cập mạng khác qua Firewall từ

Client mạng nội bộ:

• SecureNAT:

• Web Proxy:

• Firewall Client:

4

Giao tiếp mạng khác qua Firewall

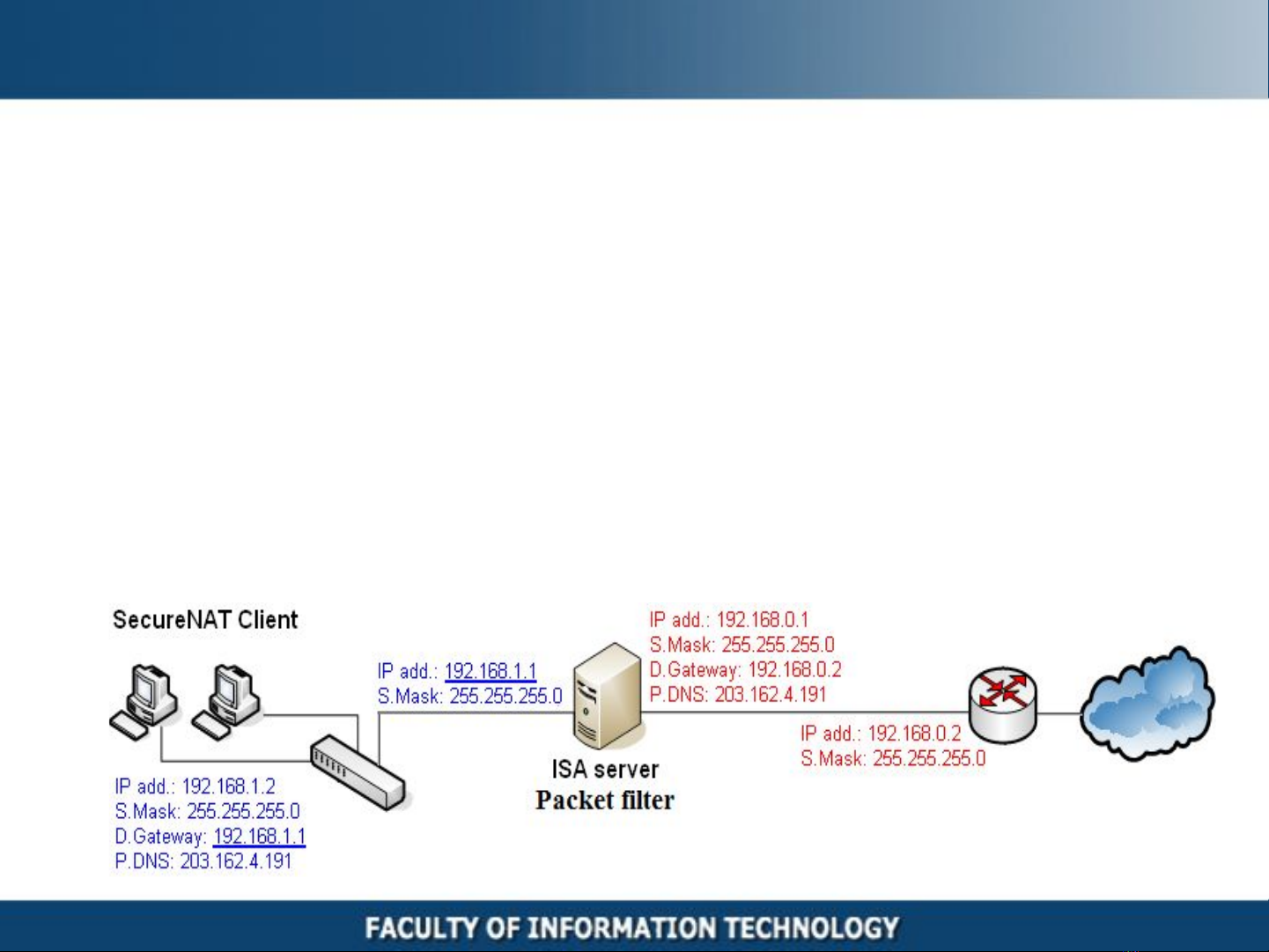

• SecureNAT Client:

• Các máy Clients khai báo Default Gateway là IP address của

Firewall.

• Clients xem Firewall như là Router hỗ trợ NAT.

•Ưu điểm / nhược điểm của SecureNAT:

• Tất cả các ứng dụng mạng tại Client đều giao tiếp được internet.

• Firewall thực thi các cơ chế bảo mật kiểu Packet Filter.

• Firewall không có khả năng chứng thực người dùng mạng.

5

![Sổ tay Kỹ năng nhận diện & phòng chống lừa đảo trực tuyến [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20251017/kimphuong1001/135x160/8271760665726.jpg)

![Cẩm nang An toàn trực tuyến [Mới nhất]](https://cdn.tailieu.vn/images/document/thumbnail/2025/20251017/kimphuong1001/135x160/8031760666413.jpg)