Bảo mật hệ thống tập tin

-

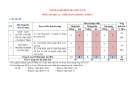

Hãy trang bị kiến thức vững vàng với tài liệu “Đề thi giữa học kì 2 môn Tin học lớp 12 năm 2024-2025 có đáp án - Trường PTDTNT Tỉnh Quảng Trị”. Tài liệu này giúp các em tổng hợp lại những nội dung quan trọng, củng cố kỹ năng làm bài và tự tin chinh phục kỳ thi sắp tới. Cùng bắt đầu ôn tập ngay hôm nay!

10p

10p  gaupanda087

gaupanda087

16-04-2025

16-04-2025

4

4

1

1

Download

Download

-

Nghệ thuật của người Kunwinjku, một nhóm thổ dân Australia, phản ánh sâu sắc mối quan hệ mật thiết giữa con người và thiên nhiên, cũng như hệ thống tín ngưỡng phức tạp của họ. Bài viết này sẽ khám phá nghệ thuật độc đáo của người Kunwinjku, bao gồm hội họa, điêu khắc, và các hình thức nghệ thuật truyền thống khác. Chúng ta sẽ tìm hiểu ý nghĩa biểu tượng ẩn chứa trong các tác phẩm nghệ thuật này và cách chúng phản ánh thế giới quan và văn hóa của cộng đồng Kunwinjku.

6p

6p  nienniennhuy77

nienniennhuy77

09-01-2025

09-01-2025

5

5

1

1

Download

Download

-

Tham khảo “Đề thi học kì 1 môn Tin học lớp 11 năm 2024-2025 - Trường PTDTNT THCS&THPT Nước Oa” để bổ sung kiến thức, nâng cao tư duy và rèn luyện kỹ năng giải đề chuẩn bị thật tốt cho kì thi học kì sắp tới các em nhé! Chúc các em ôn tập kiểm tra đạt kết quả cao!

3p

3p  gaupanda071

gaupanda071

16-01-2025

16-01-2025

8

8

2

2

Download

Download

-

Tín ngưỡng và lễ tục dân gian Việt Nam từ lâu đã gắn bó mật thiết với môi trường sinh thái tự nhiên, thể hiện trong quan niệm về sự hài hòa giữa con người và thiên nhiên. Bài viết này sẽ phân tích mối quan hệ phức tạp giữa tín ngưỡng, lễ tục dân gian và việc bảo vệ môi trường sinh thái. Chúng ta sẽ xem xét các hình thức tín ngưỡng, lễ tục liên quan đến việc bảo vệ rừng, nguồn nước, động vật hoang dã, từ đó làm rõ vai trò của tín ngưỡng dân gian trong việc bảo tồn đa dạng sinh học.

11p

11p  nienniennhuy88

nienniennhuy88

31-12-2024

31-12-2024

12

12

1

1

Download

Download

-

Kiểm tra cấu hình mặc định của Catalyst switch Khi mới cắm điện lần đầu tiên, switch chỉ có tập tin cấu hình mặc định. Tên mặc định của switch là Switch . Không mật mã nào được cài đặt ở đường console và vty. Bạn nên đặt một địa chỉ IP cho switch trên cổng giả lập VLAN 1 để quản lý switch. Mặc định là switch không có địa chỉ IP nào cả. Tất cả các port của switch được đặt ở chế độ tự động và đều nằm trong VLAN 1. VLAN 1 và VLAN quản lý...

60p

60p  ken333

ken333

07-06-2012

07-06-2012

113

113

35

35

Download

Download

-

Microsoft đã phát triển và xây dựng phần mềm thư điện tử Microsoft Exchange Server 2010 nhằm đem lại sự tiện ích cũng như đáp ứng đẩy đủ các yêu cầu khắt khe của các công ty hay doanh nghiệp lớn. Với ưu điểm là dễ quản trị, hỗ trợ nhiều tính năng bảo mật và có độ tin cậy cao. Hệ thống Mail Exchange Server 2010 được tích hợp thêm nhiều tính năng bảo đảm an toàn cho hệ thống như chống spam, virus hiệu quả cũng như tích hợp thêm các tính năng như người quản trị có...

0p

0p  rhca_92

rhca_92

06-11-2012

06-11-2012

185

185

72

72

Download

Download

-

chúng ta có thể thấy rằng một số tập hợp dữ liệu phức tạp nhất định khi được trình bày bằng đồ thị sẽ chuyển tải đến người đọc nhiều thông tin hơn so với các dữ liệu thô. với phần mềm cũng vậy, khi ngành công nghiệp của chúng ta ngày càng phát triển, các hệ thống sẽ trở nên phức tạp hơn.

122p

122p  minhdat30110606

minhdat30110606

17-03-2013

17-03-2013

100

100

14

14

Download

Download

-

Các thành phần của Firewall Những quan niệm về bảo mật mạng ngày nay rất đa dạng và những đề tài thách thức được thảo luận. Có nhiều khu vực khác nhau của các loại kiến trúc mạng được quan tâm, nó bắt đầu từ những thông báo hệ thống để cơ sở dữ liệu, từ tập tin đến in ra các giải pháp để truy nhập mạng từ xa. Nó không bắt đầu chưa lâu mà bảo mật và bảo vệ mạng là tài sản căn bản được làm làm rõ lĩnh vực của kỹ sư mạng, đó là người...

31p

31p  phonglantrang1233

phonglantrang1233

23-03-2013

23-03-2013

134

134

45

45

Download

Download

-

SỞ LAO ĐỘNG THƯƠNG BINH VÀ XÃ HỘI TRƯỜNG CAO ĐẲNG NGHỀ TP.HCM ---------- BÀI TẬP THIẾT KẾ XÂY DỰNG MẠNG LAN Tên đề tài : Thiết kế xây dựng mạng nội bộ cho công ty TNHH Tâm Gà Giáo viên Sinh viên Lớp Niên khóa : Nguyễn Duy Hiếu : Nguyễn Thanh Tâm : C10MT : 2010-2013 Tp.Hồ Chí Minh – Tháng 04 Năm 2012 .Mục Lục Thông tin sinh viên ........................................................................................................................................................................... 3 I. II. A. 1. 2. B. III. A. B. C. 1. 2. IV. A. B. V. A. B. 1. 2. 3.

23p

23p  chuoitieu_it

chuoitieu_it

09-04-2013

09-04-2013

1053

1053

229

229

Download

Download

-

Tài liệu Ôn tập Hệ thống thông tin quản lý tập hợp 26 câu hỏi về hệ thống thông tin quản lý xoay quanh các vấn đề về bảo mật hệ thống thông tin, hệ thống ERP, hệ thống thông tin doanh nghiệp, phần mềm CRM, quản lý chuỗi cung ứng,...

22p

22p  xauxi93

xauxi93

05-06-2014

05-06-2014

332

332

58

58

Download

Download

-

Mời các bạn cùng tham khảo tài liệu để nắm những thông tin tổng quan về môn học bao gồm mục đích yêu cần, hình thức tổ chức dạy học, những nội dung kiến thức mà các bạn sẽ được học trong môn học này; giúp các bạn sinh viên chuẩn bị chu đáo để học tập hiệu quả hơn.

25p

25p  gaocaolon10

gaocaolon10

03-03-2021

03-03-2021

57

57

8

8

Download

Download

-

Bảo mật là một vấn đề lớn đối với tất cả các mạng trong môi trường doanh nghiệp ngày nay. Hacker và Intruder (kẻ xâm nhập) đã nhiều lần thành công trong việc xâm nhập vào mạng công ty và đem ra ngoài rất nhiều thông tin giá trị. Đã có nhiều phương pháp được phát triển để đảm bảo cho hạ tầng mạng và giao tiếp trên Internet như: sử dụng firewall, encryption (mã hóa), VPN (mạng riêng ảo)… trong đó có hệ thống phát hiện xâm nhập. Phát hiện xâm nhập là một tập những công nghệ và phương thức dùng để...

65p

65p  taekgun

taekgun

01-05-2013

01-05-2013

368

368

88

88

Download

Download

-

Công thức biến đổi Z ngược: Với C - đường cong khép kín bao quanh gốc tọa độ trong mặt phẳng phức, nằm trong miền hội tụ của X(z), theo chiều (+) ngược chiều kim đồng hồ. Trên thực tế, biểu thức (*) ít được sử dụng do tính chất phức tạp của phép lấy tích phân vòng. Các phương pháp biến đổi Z ngược: Thặng dư. Khai triển thành chuỗi luỹ thừa. Phân tích thành tổng các phân thức tối giản....

47p

47p  filmfilm

filmfilm

05-09-2010

05-09-2010

333

333

61

61

Download

Download

-

Trình biên dịch chuyển mã nguồn thành tập các lệnh không phụ thuộc vào phần cứng cụ thể. Các đặc trưng của Java: đơn giản, hướng đối tượng, độc lập phần cứng, mạnh, bảo mật, phân tán, đa luồng, động. Các loại chương trình Java: Applets, ứng dụng độc lập, ứng dụng giao diện, servlet, ứng dụng cơ sở dữ liệu.

239p

239p  erjokoi

erjokoi

19-07-2010

19-07-2010

202

202

77

77

Download

Download

-

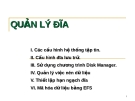

Hệ thống tập tin quản lý việc lưu trữ và định vị các tập tin trên đĩa cứng. Windows Server 2003 hỗ trợ ba hệ thống tập tin khác nhau: FAT16, FAT32 và NTFS5. Nên chọn FAT16 hoặc FAT32 khi máy tính sử dụng nhiều hệ điều hành khác nhau. Nếu sử dụng các tính năng như bảo mật cục bộ, nén và mã hoá các tập tin thì bạn nên dùng NTFS5

58p

58p  thanh_k8cntt

thanh_k8cntt

18-05-2012

18-05-2012

197

197

48

48

Download

Download

-

Tham khảo bài thuyết trình 'kỹ thuật tấn công và phòng thủ trên không gian mạng: kỹ thuật tấn công_enumeration', công nghệ thông tin, an ninh - bảo mật phục vụ nhu cầu học tập, nghiên cứu và làm việc hiệu quả

25p

25p  vanlidochanhxg

vanlidochanhxg

27-05-2012

27-05-2012

477

477

206

206

Download

Download

-

Một Database tƣơng tự một tập tin dữ liệu, không trình bày thông tin một cách trực tiếp đến ngƣời dùng mà ngƣời dùng chạy một ứng dụng để truy xuất dữ liệu từ Database. Trong SQL Server, để làm việc với dữ liệu trong một Database, bạn phải dùng một tập các lệnh và câu lệnh đƣợc hỗ trợ bởi DBMS. Bạn có thể dùng vài ngôn ngữ khác nhau nhƣng thông thƣờng là SQL.

31p

31p  okinrino1

okinrino1

16-07-2012

16-07-2012

156

156

29

29

Download

Download

-

Full Control : Cho phép mọi người được toàn quyền trên thư mục này Change : cho phép sửa đổi và xoá tập tin trong thư mục này Read : Chỉ được đọc tài liệu, không được phép xóa hay sửa đổ.

38p

38p  okinrino1

okinrino1

24-07-2012

24-07-2012

190

190

80

80

Download

Download

-

Còn gọi là mô hình Peer-to-Peer các máy trong mạng có vai trò như nhau Dữ liệu tài nguyên được lưu trữ phân tán tại các máy cục bộ và các máy tự quản lý tài nguyên của mình.Hệ thống mạng không có máy chuyên dụng để quản lý và cung cấp dịch vụ. Phù hợp mạng nhỏ, bảo mật không cao. Các máy tính sử dụng hệ điều hành hỗ trợ đa người dùng. Lưu trữ thông tin người dùng trong tập tin. SAM (Security Accounts Manager) ngay trên máy tính cục bộ. Việc chứng thực tài khoản người dụng cũng do máy cục bộ đảm nhiệm....

52p

52p  duytan7697

duytan7697

06-10-2012

06-10-2012

176

176

42

42

Download

Download

-

Joomla! là hệ thống quản trị nội dung mã nguồn mở hàng đầu thế giới hiện nay § Sử dụng Joomla, ta có thể xây dựng được hầu hết các website từ đơn giản đến phức tạp § Việc cài đặt và sử dụng Joomla khá dễ dàng.

29p

29p  zero22hero

zero22hero

05-11-2012

05-11-2012

163

163

49

49

Download

Download

CHỦ ĐỀ BẠN MUỐN TÌM